En av de mest brukte måtene nettkriminelle prøver å stjele data og personlig informasjon på, er gjennom nettfisking.

Men vi har blitt vant til phishing, og vet generelt hva vi skal se etter. Det er her et nettleser-angrep kommer inn. Så hva er et nettleser-i-nettleser-angrep? Og hvordan kan du forsvare deg mot det?

Hva er et nettleser-i-nettleserangrep?

Et nettleser-i-nettleser-angrep (BiTB) simulerer et påloggingsvindu med et forfalsket domene i et overordnet nettleservindu for å stjele legitimasjon. Denne phishing-teknikken utnytter først og fremst Single Sign-On-autentiseringsmodellen for å lure brukeren til å hoste opp sensitiv informasjon, hovedsakelig påloggingsinformasjonen.

Hva er Single Sign-On-autentisering?

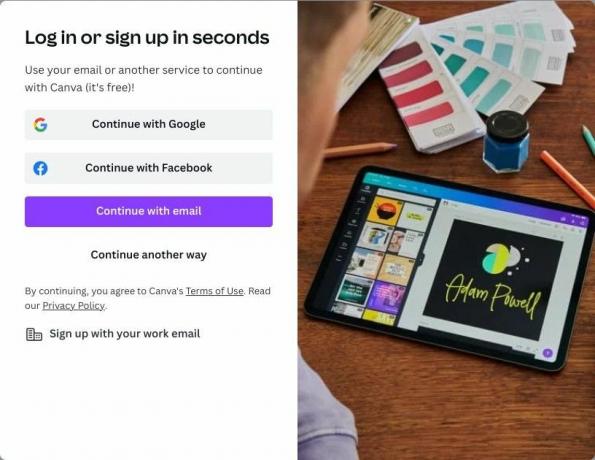

Når du registrerer deg for en ny tjeneste eller et nytt nettsted, noen ganger, er det et alternativ for å registrere deg ved å koble til din konto hos Google, Apple og andre tredjepartstjenester i stedet for å registrere seg manuelt med en e-postadresse og passord.

Dette gjøres via Single-Sign-On autentiseringssystemet. Integreringen av Single Sign-On, eller SSO, funksjonalitet er nesten allestedsnærværende i nettapper, og med god grunn.

SSO muliggjør raskere kontoautentisering og opprettelse ved å bruke et enkelt sett med legitimasjon for alle tjenester og nettsteder. Du trenger ikke å ha separate sett med e-poster og passord for hvert nettsted du må logge på.

Påloggingsprosessen er enkel. Alt du trenger å gjøre er å velge tredjepartstjenesten du ønsker å logge på med og klikke på Melde deg på knapp. Et nytt nettleservindu vil dukke opp der du logger på med legitimasjonen din for den tredjepartstjenesten; for eksempel Google. Etter at påloggingen er vellykket, og legitimasjonen er bekreftet, opprettes den nye kontoen din på nettstedet.

Forfalsket enkeltpåloggingsautentiseringsvindu

Når brukere registrerer seg på et kompromittert nettsted, får de en falsk popup-vindu som imiterer utseendet og følelsen til et ekte SSO-autentiseringsvindu. SSO-autentiseringssystemet har eksistert lenge nok til at en gjennomsnittlig bruker har blitt vant til det, noe som eliminerer mistanke.

Dessuten er domenenavnet, grensesnittet og SSL-sertifikatindikator kan forfalskes med noen få linjer HTML og CSS for å etterligne et ekte påloggingsvindu.

Offeret skriver inn sin legitimasjon uten å slå et øye, og så snart de treffer Tast inn på tastaturet deres gir de bort sitt virtuelle liv og alt som er knyttet til det.

Hvordan et nettleser-i-nettleserangrep settes opp

Siden denne phishing-teknikken dreier seg om SSO-autentisering, er det første nettkriminelle trenger å gjøre er å sette opp en falsk SSO-autentisering på stedet, og deretter få målet til å lande på den ondsinnede nettstedet. Målet registrerer seg med den falske SSO og deres legitimasjon lagres i angriperens database.

Selv om prosessen i teorien kan virke komplisert, kan alle disse trinnene i virkeligheten enkelt automatiseres via et phishing-rammeverk og nettsidemaler. Sikkerhetsforskere har allerede publiserte maler som replikerer Google, Facebook og Apple påloggingssider, nøkkelen til et BiTB-angrep.

Slik beskytter du deg mot nettleserangrep

Et avslørende tegn på en falsk eller ondsinnet nettside eller et popup-vindu er nettadressen. Inspiser URL-en til et nettsted nøye før du legger inn noe sensitivt på det. Oftere enn ikke, en utløpt eller mangler SSL-sertifikat (angitt med et oppskåret hengelåsskilt) eller en lyssky URL bør være nok bevis til å drive enhver bruker bort fra nettstedet. Likevel blir nettkriminelle smartere og flinkere til å dekke over alt som kan vekke mistanke.

Mens sjekking av URL-en og SSL-sertifikatet hjelper med å bekrefte ektheten til et nettsted, er BiTB-angrep veldig vanskelig å oppdage bare fra URL-en deres, da de er godt maskert. Så du bør alltid gå den ekstra milen til sjekk om et nettsted er sikkert fordi sikkerheten din alltid er viktig.

Her er noen ting du må sjekke for å beskytte deg mot nettleserangrep:

- Sjekk om popup-vinduet for pålogging er sandkasse i nettleseren. Et uredelig påloggingsvindu er ikke et ekte nettleservindu; snarere er det en simulering konstruert med HTML og CSS, så i det øyeblikket du trekker den ut av nettleserens skjermplass, bør dataene forsvinne. Hvis du ikke kan dra påloggingsvinduet ut av hovednettleservinduet i det hele tatt, er det også en giveaway at du er på et ondsinnet nettsted.

- Bruk passordbehandlere. Siden phishing-vinduet ikke er et ekte nettleservindu, vil det ikke bli oppdaget av noen passordbehandler med autofullføring slått på. Dette antyder tilstedeværelsen av underliggende ondsinnet hensikt og hjelper deg å skille mellom en falsk popup og en ekte. Du bør definitivt sjekke ut beste passordbehandlere for enhetene dine.

- Som en tommelregel, ikke klikk på noen lenker videresendt til deg. Og unngå å skrive inn legitimasjon på lyssky nettsteder. Dette er grunnregelen for å forsvare deg mot ikke bare et spesifikt phishing-angrep, men alle slags angrep og teknikker. Vær forsiktig med hvem du stoler på.

- Bruk sikkerhetsfokuserte nettleserutvidelser. Disse bør varsle deg når det er en overhengende trussel. For å oppdage ondsinnede iframe-innbygginger kan du for eksempel installere en utvidelse som oppdager og beskytter deg mot potensielle BiTB-angrep.

Surf trygt på Internett

Internett kan være et skummelt sted. Mens nettkriminalitet er et uendelig dilemma, trenger du ikke å skremmes av det hvis du setter opp de riktige sikkerhetstiltakene, har vettet med deg og følger alle de generelle beste praksisene. Det er viktig at du alltid er årvåken; Å kjenne til de siste svindelene og hackingteknikkene betyr i det minste at du ligger i forkant av spillet.