Annonse

Du går inn i supermarkedet, og kameraet i taket sender ansiktet til bedriftens hovedramme for ansiktsgjenkjenning 5 Fascinerende søkemotorer som søker etter ansikterDet er søkemotorer som kan finne noen fra bildet sitt. Her er flere søkemotorer for ansiktsgjenkjenning du kan prøve. Les mer analyse. Du logger deg på Facebook, og en nøkkellogger på datamaskinen din sender passordet ditt til et skjult sikkerhetsbygg i Beijing. Høres disse ut som scener fra en film? Tro det eller ei, de kan skje med deg hver dag.

Mange mennesker glemmer seg over hvordan de overvåkes nesten hver dag, i et eller annet aspekt av livet. Det kan være mens du driver forretninger i en butikk, får penger ut av en minibank, eller til og med bare snakker i mobiltelefonen mens du går ned i en bygate.

Det første trinnet for å beskytte deg selv er å forstå de største overvåkningstruslene som faktisk eksisterer. Neste trinn er å ta forholdsregler for å beskytte deg mot dem. I denne artikkelen lærer du om overvåkningstruslene og om noen måter å beskytte mot dem.

Ansiktsgjenkjenning

De første innleggene om at noe var galt i verden av forbrukerovervåking kom i november 2013, da rapporterte Guardian at den britiske forhandleren Tesco installerte avansert ansiktsskanningsteknologi kalt OptimEyes, i markedsføringsøyemed.

Intensjonen med systemet gikk langt utover det typiske overvåkningskamera AtHome-kamera gratis: Slå hvilken som helst datamaskin til en sikkerhetskamera med iPhone Les mer du kan finne i butikker. I stedet var det for å skanne øynene til bensinkunder for å bestemme alder og kjønn med det formål å levere målrettede annonser til skjermbildene som ble installert i bensinstasjonene.

Bruken av slik teknologi har bare utvidet. Selskaper som Face First tilby overvåkningsteknologier til detaljister som bruker avansert ansiktsgjenkjenningsteknologi for å identifisere kjente butikkløftere og varsle butikksjefer om deres tilstedeværelse. Teknologien brukes også til å anerkjente kjente gjentatte "gode" kunder, slik at de kan motta VIP-behandling - og sørge for at de kommer tilbake til butikken i fremtiden.

For detaljister er denne teknologien lovende, men det er en urovekkende personvernbekymring for talsmenn for forbrukere og personvern. Så langt tilbake som i 2012, da dette opprinnelig var i løpet av modenhet, utstedte forbrukerforbundet et åpent brev til Federal Trade Commission (FTC), å gi byrået råd om at teknologien - selv om den er utrolig nyttig for detaljhandels- og reklamebransjen - kan utgjøre svært alvorlige personvernproblemer for forbrukere.

”Den allestedsnærværende installasjonen av ansiktsgjenkjenningsenheter i kjøpesentre, supermarkeder, skoler, leger kontorer og byens fortau kan alvorlig undergrave den enkeltes ønske og forventning til anonymitet."

Forbrukerunionen påpekte at slik teknologi rettet mot barn kan gjøre dagens ungdom overvekt epidemien verre, og å målrette tenåringer med vekttapprodukter kan gjøre ungdommens selvtillit problemer verre. Det mest alvorlige problemet er det faktum at det ikke er noen retningslinjer som hindrer selskaper i å samle inn og lagre slik overvåkningsinformasjon om deg og din kjøpsatferd.

“Ansiktsgjenkjennings- og gjenkjennelsesprogramvare kan tilby forbrukerne en rekke konkrete fordeler. Samtidig kan vi ikke se bort fra at disse teknologiene utgjør betydelig personvernrisiko og alvorlig truer forbrukernes rett til anonymitet. "

Neste gang du skal shoppe, må du følge med på de overliggende kameraene som sporer hver eneste bevegelse!

Webcam Hacking

I mai 2014 arresterte amerikanske tjenestemenn 90 personer som var en del av en organisasjon kjent som “Blackshades”. Blackshades produserte og solgte programvare som lar hackere koble seg til hvilken som helst datamaskin som kjører Microsoft Windows og ta kontroll over webkameraet. En universitetsstudent ble til og med arrestert for å ha brukt programvaren til ta nakenbilder av Miss Teen USA.

Hvis du lurer på om du burde være bekymret, bør du vurdere det faktum at organisasjonen solgte tusenvis av eksemplarer på totalt $ 350 000 for salg, med anslagsvis 700 000 ofre over 100 land siden 2010. Ja, det er virkelig mulig for noen å gjøre det hack webkameraet ditt, slik James nylig har forklart Hvor lett er det for noen å hacke webkameraet ditt? Les mer .

Den skremmende delen av programvaren er at det ikke bare er webkameraet som er mottakelig. Hackere får tilgang til tastetrykk og passord, de kan ta skjermbilder, og de kan få tilgang til datamaskinfilene dine. Den eneste sikkerheten som kan sette deg i brukervennlighet er det faktum at ofre trenger å bli lurt til å faktisk klikke på en ondsinnet lenke som installerer den krenkende programvaren. Hvis du er flink nok til å identifisere phishing-e-poster, og du unngår å klikke på mistenkelige nettlenker, kan det hende du kan beskytte deg mot nettopp denne trusselen.

Høres enkelt ut å holde deg trygg, ikke sant? Tenk om.

I desember 2014 Telegrafforfatter Sophie Curtis spurte hennes "etiske hacker" -venn John Yeo, en ansatt hos Trustwave, for å prøve å hacke inn datamaskinen hennes. Hackerne jobbet utrettelig for å lære så mye de kunne om Sophie på nettet, og laget etter hvert falske e-poster lurte Sophie til å klikke - smittet umiddelbart den bærbare datamaskinen hennes og ga hackere tilgang til alt, inkludert henne webkamera. Selv folk som tror de er immun mot slike taktikker, kan bli lurt.

Fake Cell Towers

I september 2014 begynte ryktene å surfe om såkalte "falske celletårn" som mistenkes for å avskjære mobiltelefonkommunikasjon rundt om i landet. Disse tårnene ble bekreftet av etterforsker Aaron Turner, også eieren av det mobile sikkerhetsfirmaet Integricell.

Aaron Turner fortalte The Blaze at de rare tårnene var satt opp for å bokstavelig talt lure mobiltelefoner til å tro at det falske tårnet var det eneste tilgjengelige tårnet i lokalområdet.

"Disse tårnene lurer telefonen din til å si" Jeg trenger å snakke 9-1-1 informasjon til deg, "men det gjør det ikke."

I følge Turner kunne tårnene - konsentrert tungt i Pennsylvania og sentrum av Washington D.C. - bokstavelig talt "bryte kommunikasjonen din" og se hva som skjer med telefonen.

Flere andre etterforskere bekreftet “møter” med falske celletårn - men ingen faktiske bilder dukket opp av noen virkelige celletårn på noe spesifikt sted. Det var spørsmål om de rare "avlyttingstårnene" var nok en arm i et vidtstrakt føderalt overvåkingsprogram allerede under jevn offentlig kritikk. Andre mistenkte at tårnene kunne være del av et internasjonalt spionprogram.

Det var først to måneder senere, i november Wall Street Journal brøt nyheten at Justisdepartementet - egentlig politimyndigheter over hele landet - faktisk plasserte falske mobiltelefoner “tårn” på fly gjennom bruk av en enhet kalt en DRTBOX, med kallenavnet en “skittkasse”. Laget av Digital Receiver Technology (et datterselskap av Boeing), enheten ser ut som et celletårn til mobiltelefoner, og utfører et "midtmannsangrep" for å hente ut registreringsinformasjon fra disse telefonene.

Myndighetene fløy flyene rundt i storbyområdene for å samle opp så mye mobiltelefoninformasjon som mulig.

"Flyene er utstyrt med enheter - noen kjent som" skittkasser "for lovhåndhevende myndigheter på grunn av initialene til Boeing Co.-enheten som produserer dem — som etterligner celletårn fra store teleselskaper og lurer mobiltelefoner til å rapportere om sin unike registrering informasjon."

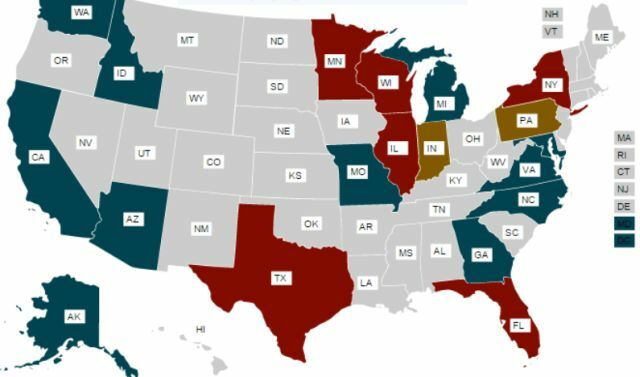

Å identifisere en persons mobiltelefon “identitet” og stedsinformasjon vil tillate lovhåndhevelse å lokalisere og spore stort sett alle innbyggere med en mobiltelefon. American Civil Liberties Union (ACLU) siktet gjennom offentlig tilgjengelige dokumenter om bruken av disse "Stingray" -enheter av statlig og lokalt politi, og publiserte et kart som viser hvor enhetene for tiden er i bruk.

Når teknologien utvikler seg raskere enn lovene kan holde følge, utnytter myndighetene fulle fordeler med smutthull for å samle inn så mye data som mulig. Du kan lære mer om denne innsatsen og innsatsen for å holde dem skjult på ACLU undersøkelsesside. Hvis du bor i noen av de fargede områdene på kartet, er sjansen stor for at din mobiltelefon data og beliggenhet er samlet inn av lokal eller statlig lovhåndhevelse.

Kina Cyberwar Hacking

Hvis du tror at bare din egen regjering spionerer på deg, tenk på nytt. I slutten av oktober 2014, Washington Post kunngjorde at et sikkerhetsforskningsgruppe hadde identifisert en sofistikert kinesisk nettbasert gruppe som ble kalt "Axiom" rettet mot vestlige myndighetsorganer i et forsøk på å samle all etterretning rundt kinesiske innenlandske og internasjonale politikk.

I midten av oktober før publiseringen av Washington Post, hadde FBI faktisk gitt en advarsel til den amerikanske industrien om å være våken for en avansert kinesisk hackergruppe kjører en kampanje for å samle sensitiv og proprietær informasjon fra amerikanske selskaper og myndigheter byråer.

I følge FBI er den nye gruppen en andre statlig sponset enhet, etter den tidligere avsløring av sikkerhetseksperter fra en annen hacking-enhet fra regjeringen kalt People's Liberation Army Enhet 61398. Axiom-gruppen har drevet i minst fire år, spesielt rettet mot industrielle og økonomiske interesser i vestlige land.

Den viktige tingen å forstå her er at hvis du jobber for et større selskap som har godt beskyttede proprietære hemmeligheter, kan du godt bli målrettet av Axiom-gruppen. Den distribuerer det som kalles “nulldagers utnyttelse” av Microsofts Windows-operativsystem - en av de vanskeligere og avanserte hacking-teknikkene. Ved å infiltrere et selskap eller et statlig organ gjennom datamaskinen til en enkelt ansatt, kan gruppen forsøke for å få tilgang til nettverk eller systemtilgang, og potensielt få tilgang til sensitiv og verdifull industri hemmeligheter.

Tror du ikke at datamaskinen din er et verdifullt mål for disse hackere? Det er. Så samarbeide med bedriftens sikkerhetsgruppe og sørg for å ta sikkerhetsregler og policyer på alvor.

Industriell spionasje på forretningskonferanser

Bedriften din bestemmer seg for å sende deg til årets bransjekonferanse. Kanskje det er CES eller en annen skikkelig kul tech-konferanse. Når du pakker sammen tingene dine for turen, husker du å ha med deg bærbare datamaskiner, mobiltelefonen som leveres av bedriften, og selvfølgelig en minnepinne som inneholder noen av de viktigste filene dine fra jobben. De fleste, i sin begeistring over å ta en forretningsreise og se så mange kule teknologier, aldri for tenk et øyeblikk på at de kan sette sitt eget selskaps konkurransefortrinn i markedet på Fare.

Hvordan det? Ved ikke å sikre sikkerhetsselskapets bærbare datamaskiner, mobiltelefoner og data mens du er på reise. Internasjonale spionasjegrupper vet at reiser er når ansatte i selskapet er mest utsatt, og konferanser er derfor et viktig mål for innsamling av industriell etterretning.

Det er så mange sikkerhetssvake punkter når du reiser og deltar på en konferanse, så det er viktig å holde alt dette i tankene, og iverksette passende tiltak for å beskytte deg selv før du ender et industrielt offer spionasje.

- Å holde videokonferansemøter over et usikkert hotellnett åpner for overføring av konfidensiell informasjon til smarte hackere.

- Tyveri av bærbare datamaskiner eller mobiltelefoner fra hotellrom kan gi agenter beskyttet firmainformasjon som er lagret på disse enhetene.

- Bruk vår liste over tips til beskyttelse mot myndighetsovervåking Hvordan beskytte deg mot overvåkning fra myndighetene [Android]La oss innse det, i disse dager øker sannsynligheten for at du blir overvåket av noen hele tiden. Jeg sier ikke at alle overalt står overfor trusselen om overvåkning av mobiltelefoner, men det er nok ... Les mer av mobiltelefonen din.

- Hvis du bruker din bærbare datamaskin i et åpent offentlig område, kan spioner observere aktivitetene dine bakfra.

- Å ha telefonsamtaler om sensitive selskapsspørsmål i et offentlig område gjør at hvem som helst kan høre samtalen bare ved å stå i nærheten.

- Å gi en presentasjon på en bransjekonferanse kan potensielt lekke konfidensiell firmainformasjon hvis du ikke "skrubber" disse presentasjonene på forhånd.

I 2014, Carl Roper skrev en bok med tittelen “Trade Secret Theft, Industrial Espionage and the China Threat”, der han forklarte at noen kinesere industriell spionasjeinnsats fokuserer faktisk på å samle teknisk informasjon fra åpent tilgjengelige presentasjoner kl konferanser.

"Konferanser med slike fagområder som komposittmaterialer, missiler, ingeniører, lasere, datamaskiner, marin teknologi, rom, mikroelektronikk, kjemiteknikk, radarer, våpen og optisk kommunikasjon er bare noe av det mer interessante som kineserne vil prøve å gjøre delta. Data fra denne typen konferanser vil være blant de viktigste bidragene til prosjektene deres. ”

Det kan diskuteres om informasjon gitt i en offentlig konferansepresentasjon kan gi spionasjeagenter handelshemmeligheter dårlig skrubbet (eller helt usensurert) presentasjoner vil med stor sannsynlighet avsløre veldig store ledetråder om et selskaps handel hemmeligheter.

Heldigvis finnes det måter å beskytte seg selv på. Hvis du holder en presentasjon for selskapet ditt, må du alltid gi presentasjonen til bedriftens kommunikasjonsavdeling eller juridisk avdeling. Noen selskaper kan til og med kreve at all ekstern kommunikasjon blir godkjent av en eller begge avdelinger. Ikke glem å gjøre dette, ellers kan det veldig koste deg jobben din.

- Benytte seg av laptop tyveri alarm LAlarm bærbar datamaskin får den bærbare datamaskinen til å skrike når den blir stjålet Les mer enheter eller programvare som vil varsle alle i nærheten hvis den bærbare datamaskinen din noen gang blir fjernet der du forlot den.

- Forsikre deg om at du låser den bærbare datamaskinen, og at informasjonen din er om den riktig kryptert Hvordan sikre og kryptere informasjonen din hvis den bærbare datamaskinen blir stjålet [Mac] Les mer . Hvis du gjør dette, vil du redusere spionasjefarene fra laptop-tyveri dramatisk.

- Hvis du må ta med deg en minnepinne, må du huske å gjøre det passordbeskytte det Slik krypterer du en Flash Drive: 5 PassordbeskyttelsesverktøyVil du lære å kryptere en flash-enhet? Her er de beste gratis verktøyene for å passordbeskytte og sikre en tommelstasjon. Les mer , eller kryptere den Krypter USB-pinnen din med Truecrypt 6.0 Les mer med programvare som TrueCrypt.

- Øk din mobile låseskjermsikkerhet. Christian tilbød noen gode tips om skjermlås Forbedre din Android-låseskjermsikkerhet med disse 5 tipseneDu leser kanskje denne tankegangen "hah, nei takk MakeUseOf, min Android er sikret med et låseskjerm mønster - telefonen min er ugjennomtrengelig!" Les mer for å oppnå dette.

- Bruk den bærbare datamaskinen i et område der ingen kan stå eller sitte bak deg og se skjermen. Dette virker som sunn fornuft, men altfor mange mennesker tar ikke hensyn.

Kihara ga nylig en omfattende liste over flere tips og sikkerhetstiltak du kan bruke til beskytt deg mot ulovlig spionering Hvordan beskytte deg mot uetisk eller ulovlig spionasjeTror du at noen spionerer på deg? Slik finner du ut om spyware finnes på din PC eller mobile enhet, og hvordan du fjerner det. Les mer . Vel verdt å lese.

Vær oppmerksom, men ikke obs

Å være klar over alle måtene du blir spionert på hver dag, betyr ikke at du hele tiden må bekymre deg for hvem som hører på deg, leser e-postene dine eller sporer plasseringen din. Det det betyr er at du alltid skal være oppmerksom på omgivelsene dine, og hvordan du bruker teknologi når du overfører informasjon som du faktisk anser som enten sensitiv eller veldig personlig.

Det er mange måter å unndra seg overvåkningsforsøk på - til og med forsøk fra din egen regjering - ved å bruke krypterte ressurser når du har å gjøre med sensitiv informasjon, eller bare gjøre noe mer. datamaskinens sikkerhetsmiljø 5 beste tips for å forhindre at noen ser på deg når du laster ned Torrenter Les mer på en stor måte.

Men når du har satt alle sikkerhetstiltakene dine på plass, slutter å bekymre deg. Liv livet ditt, komfortabelt med vissheten om at du har tatt de nødvendige skritt for å beskytte deg selv.

Duc Dao via Shutterstock, Matej Kastelic via Shutterstock

Ryan har en BSc-grad i elektroteknikk. Han har jobbet 13 år innen automatisering, 5 år innen IT, og er nå en applikasjonsingeniør. Han var tidligere administrerende redaktør for MakeUseOf, han snakket på nasjonale konferanser om datavisualisering og har blitt omtalt på nasjonal TV og radio.