Annonse

Det er en jungel der ute. Fra trojanere til ormer til phishers til pharmers er nettet tilsynelatende fullt av farer. For å holde deg trygg krever ikke bare riktig programvare, men forståelse for hva slags trusler du skal se opp for.

Det er her "HackerProof: Your Guide to PC Security" kommer inn. Denne utmerkede guiden, brakt til deg av MakeUseOfs egen Matt Smith, gir et objektivt, detaljert, men lett forstått gjennomgang av PC-sikkerhet.

Mot slutten av denne guiden vil du vite nøyaktig hva PC-sikkerhet betyr, og enda viktigere, hva du trenger å gjøre for å holde PCen din sikker.

Kunnskap er makt; arm deg selv!

Innholdsfortegnelse

§1 - Intro til PC Security

§2 – Malware-galleriet

§3 –Skyldige sivilisasjoner: sikkerheten til operativsystemermetalltråd

§4 - Gode sikkerhetsvaner

§5 – Metoder for beskyttelse

§6 - Velge sikkerhetsprogramvare

§7 - Forbered deg på det verste - og sikkerhetskopier!

§8 – Gjenoppretting fra malware

§9-Konklusjon

1. Introduksjon til PC Security

1.1 Hva er PC-sikkerhet?

Begrepene "PC-sikkerhet" eller "datasikkerhet" er vage i det ekstreme. De forteller deg veldig lite, som de fleste generelle vilkår.

Dette fordi PC-sikkerhet er et utrolig mangfoldig felt. På den ene siden har du profesjonelle og akademiske forskere som forsiktig prøver å finne og fikse sikkerhetsproblemer i et bredt spekter av enheter. På den annen side er det også et fellesskap av oppfinnsomme datanerder som er teknisk amatører (i bokstavelig forstand av ordet - de er ubetalte og støttes ikke av noen anerkjent institusjon eller selskap), men er svært dyktige og i stand til å gi nyttige innspill til deres egen.

PC-sikkerhet er knyttet til datasikkerhet som helhet, inkludert problemer som nettverkssikkerhet og Internett sikkerhet 5 måter å kontrollere sikkerheten til internettforbindelsen dinEr internettforbindelsen din sikker? Her er hva du trenger å vite for å være trygg og sikker i alle nettverk du kobler til. Les mer . De aller fleste trusler som kan angripe datamaskinen din klarer bare å overleve på grunn av Internett og, i i noen tilfeller er overlevelsen av en sikkerhetstrussel direkte knyttet til en sikkerhetsfeil i noen avanserte serverstykker maskinvare. Den gjennomsnittlige PC-brukeren har imidlertid ingen kontroll over dette.

Dette betyr at PC-sikkerhet - definert som beskyttelse av den personlige datamaskinen du eier - har en festningsmentalitet. Det er ditt ansvar å beskytte festningen din mot det som måtte finnes i det ukjente utenfor murene. Denne mentaliteten kommer til uttrykk i vilkårene som brukes av selskaper som vil selge deg PC-sikkerhetsprogramvare. Ord som “brannmur De tre beste gratis brannmurer for Windows Les mer "" Blokkering "og" skjold "er enkle å finne i reklame for PC-sikkerhetsprogramvare.

Disse ordene er ment å tydeliggjøre formålet med PC-sikkerhet, men dette er ikke alltid tilfelle. Informasjonen som mottas fra et selskap som selger sikkerhetsprogramvare vil sannsynligvis være partisk til fordel for deres produkt, i tillegg til å forvirre problemer ytterligere.

Denne guiden gir et objektivt, detaljert, men lett forstått gjennomgang av PC-sikkerhet. Mot slutten av denne guiden vil du vite nøyaktig hva PC-sikkerhet betyr, og enda viktigere, hva du trenger å gjøre for å holde PCen din sikker.

1.2 En kort historie om datavirus

Datavirus har ikke alltid vært en stor trussel. De tidligste virusene, som spredte seg på 1970-tallet via de første Internett-nettverkene (for eksempel ARPANET Så hvem skapte Internett? [Teknologi forklart] Les mer ), var relativt verdslige programmer som noen ganger ikke gjorde annet enn å vise en melding på en dataterminal.

Virus begynte ikke å bli varslet som en alvorlig sikkerhetstrussel før på midten og slutten av 1980-tallet. I denne perioden ble det sett på en rekke førstegangsfelt innen datavirus, for eksempel hjerne-viruset, som i stor grad ble ansett som det første IBM PC-kompatible viruset. Dette viruset var i stand til å infisere oppstartssektoren til MS-DOS-datamaskiner, bremse dem eller gjøre dem ubrukelige.

Når den tidligste malware ble kjent, gikk antallet virus raskt opp som kyndige nerder så det mulighet til å delta i litt online hærverk og bevise sin tekniske kunnskap for sine jevnaldrende. Medieoppmerksomhet mot virus ble vanlig på begynnelsen av 90-tallet, og den første store virusskrekken oppsto rundt Michelangelo datavirus. I likhet med hundrevis av datavirus etter det, satte Michelangelo ut en panikk i media, og millioner over hele kloden bekymret seg for at dataene snart skulle bli slettet. Denne panikken viste seg å være feilplassert, men satte et søkelys på mediene på malware som ennå ikke har bleknet.

Spredningen av e-post Diagnostiser e-postserverproblemer med gratis verktøy Les mer på slutten av 1990-tallet skrev det neste kapittelet i malware. Denne standardformen for kommunikasjon var, og er fortsatt, en populær metode som malware kan reprodusere. E-postmeldinger er enkle å sende og vedlagte virus er enkle å skjule. Populariteten til e-post falt også sammen med en trend som viste seg enda viktigere i utviklingen av malware - fremveksten av personlige datamaskiner. Mens bedriftsnettverk vanligvis er bemannet av et team av folk som er betalt for å overvåke sikkerheten deres, brukes personlige datamaskiner av gjennomsnittlige mennesker som ikke har noen opplæring i feltet.

Uten økningen av personlige datamaskiner ville mange av sikkerhetstruslene som steg i de nye årtusenene ikke vært mulig. Ormer ville ha færre mål, trojanere vil bli oppdaget raskt, og nye trusler som phishing ville være meningsløse. Personlige datamaskiner gir de som vil skrive ondsinnet programvare et felt fullt av enkle mål.

Nøkkelen er selvfølgelig å sikre at du ikke er en av dem.

2. Malware-galleriet

2.1 Det tradisjonelle viruset eller trojaneren

Malware har gjennom det meste av historien spredd seg etter brukerfeil; det vil si at PC-brukeren tar en slags handling for å utløse et virus til handling. Det klassiske eksemplet på dette er å åpne et e-postvedlegg. Viruset, forkledd som en bildefil eller en annen vanlig filtype, sprer ut i handling når brukeren åpner filen. Åpning av filen kan føre til en feil, eller filen kan åpne som vanlig, og lure brukeren til å tro at ingenting er galt. I alle fall krevde viruset brukerens handling for å spre seg. Gjengivelse er mulig, ikke på grunn av en sikkerhetsfeil i programmets kode, men i stedet gjennom bedrag.

På slutten av 1990-tallet var denne typen malware, mer ofte kalt et virus, den mest truende. De fleste var ukjente med e-post og visste ikke at det å smitte datamaskinen deres ved å åpne et vedlegg. E-posttjenesten var langt mindre sofistikert: det var ingen effektive spamfiltre som var i stand til å holde virusholdig spam e-post ut av innboksene, og det var heller ingen effektive antivirusløsninger som automatisk skannet e-post vedlegg. De siste årene har teknologiske fremskritt på begge disse frontene gjort det mindre effektivt å sende et virus via e-post, men det er fremdeles millioner av mennesker som ikke har sikkerhetsprogramvare og ikke har noe imot å åpne e-post vedlegg.

Ettersom e-postvirus nå er en (relativt) kjent trussel, har virusdesign blitt mer kreativt. Virus kan nå "gjemme" seg i filtyper de fleste anser som sikre, for eksempel Excel-regneark Slik deler du et stort CSV Excel-regneark i separate filerEn av Microsoft Excels mangler er den begrensede størrelsen på et regneark. Hvis du trenger å gjøre Excel-filen mindre eller dele en stor CSV-fil, kan du lese videre! Les mer og PDF-filer. Det er til og med mulig for et virus å infisere datamaskinen din via nettleseren din hvis du besøker en webside som inneholder et slikt virus.

Noen PC-brukere skryter av at det å unngå et virus rett og slett er et spørsmål om sunn fornuft - hvis du ikke laster ned filer fra ukjente kilder og ikke laster ned e-postvedlegg, vil du ha det bra. Jeg er uenig i dette synet. Mens mange trusler kan unngås med forsiktighet, utvikles det kontinuerlig virus med nye metoder for reproduksjon og infeksjon.

2.2 trojanere

Trojanere, selv om de er forskjellige fra et virus i nyttelasten, kan infisere PC-er ved hjelp av de samme metodene oppført ovenfor. Mens et virus prøver å kjøre ondsinnet kode på din PC, prøver en trojaner å gjøre det mulig for en tredjepart å få tilgang til noen eller alle datamaskinens funksjoner. Trojanere kan infisere datamaskiner gjennom nesten hvilken som helst metode et virus kan bruke. Faktisk blir både virus og trojanere ofte klumpet sammen som skadelig programvare, ettersom noen sikkerhetstrusler har egenskaper knyttet til både et virus og en trojaner.

2.3 Ormer

Begrepet "orm" beskriver en metode for virusinfeksjon og reproduksjon i stedet for nyttelasten som leveres. Denne infeksjonsmetoden er imidlertid unik og farlig, så den fortjener sin egen kategori.

En orm er skadelig programvare som er i stand til å infisere en datamaskin uten at brukeren gjør noe (foruten å slå på datamaskinen og koble til Internett). I motsetning til mer tradisjonell skadelig programvare, som vanligvis prøver å gjemme seg i en infisert fil, smitter ormer datamaskiner gjennom nettverkssårbarheter.

Den stereotype ormen sprer seg ved å spam kopier av seg selv til tilfeldig I.P. adresser Slik bruker du en falsk IP-adresse og maskerer deg onlineNoen ganger må du skjule IP-adressen din. Her er noen måter å maskere IP-adressen din og kappe deg på nettet for anonymitet. Les mer . Hver kopi har instruksjoner for å angripe et spesifikt nettverkssårbarhet. Når en tilfeldig målrettet PC med sårbarheten blir funnet, bruker ormen nettverkssårbarheten for å få tilgang til PCen og levere nyttelasten. Når dette skjer, bruker ormen den nylig infiserte PCen for å spam mer tilfeldig I.P. adresser, og begynner prosessen på nytt.

Eksponentiell vekst er nøkkelen her. SQL Slammer-ormen, som ble utgitt i januar 2003, brukte denne metoden for å infisere omtrent 75 000 datamaskiner innen 10 minutter etter den første utgivelsen. (Kilde: Wired)

Som med mange PC-sikkerhetstrusler, dekker imidlertid begrepet “orm” et bredt spekter av malware-trusler. Noen ormer sprer seg ved å bruke feil i e-postsikkerheten for automatisk å spam seg selv via e-post når de infiserer et system. Andre har en ekstremt målrettet nyttelast. Stuxnet, en nyere datamaskine, ble funnet å ha kode som mange mente var designet spesielt for å angripe Irans kjernefysiske forskningsprogram. (Kilde: Bruce Schneier)

Mens denne ormen anslås å ha smittet tusenvis av datamaskiner, er den faktiske nyttelasten designet for å tre i kraft først når ormen møter en bestemt type nettverk - typen Iran bruker for uran produksjon. Uansett hvem målet var, er sofistikasjonen av Stuxnet et flott eksempel på hvordan en automatisk reproduserende orm kan infisere systemer uten at brukerne har den minste anelse.

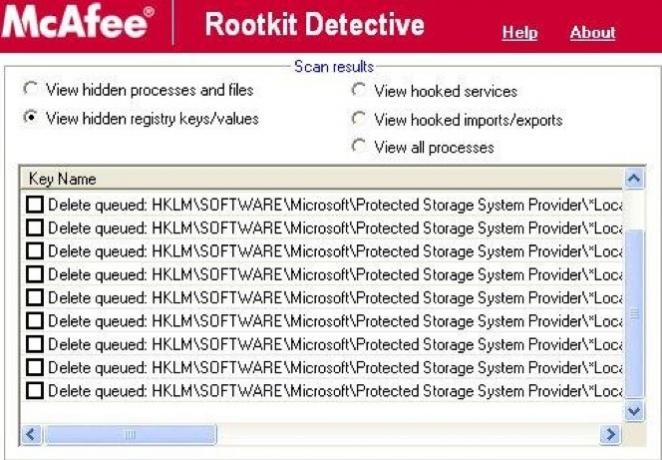

2.4 Rootkits

En spesielt stygg malware, rootkits er i stand til å få privilegert tilgang til en datamaskin og gjemme seg for vanlige antivirus-skanninger. Begrepet rootkit brukes hovedsakelig som et middel til å beskrive en spesifikk type nyttelast. Rootkits kan infisere systemer og reprodusere seg ved å bruke et hvilket som helst antall taktikker. De kan fungere som ormer, eller de kan gjemme seg i tilsynelatende legitime filer.

Sony fant seg for eksempel i varmt vann da sikkerhetseksperter oppdaget at noen musikk-CDer som ble distribuert av Sony, ble sendt med en rootkit som var i stand til å gi seg administrativ tilgang på Windows PC-er, skjule seg for de fleste virusscanninger og overføre data til en ekstern plassering. Dette var tilsynelatende en del av en feilaktig kopibeskyttelsesordning.

På mange måter søker en rootkits nyttelast å oppnå de samme målene som et vanlig virus eller trojan. Nyttelasten kan prøve å slette eller ødelegge filer, eller den kan forsøke å logge tastetrykkene dine, eller den kan prøve å finne passordene dine og deretter overføre dem til en tredjepart. Dette er alle ting et virus eller en trojan kan prøve å gjøre, men rootkits er langt mer effektive til å kamufle seg mens de gjør jobben sin. Rootkits undergraver operativsystemet faktisk, og bruker sikkerhetsfeil i operativsystemet for å skjule seg som et kritisk systemfil eller, i alvorlige tilfeller, skrive seg inn i kritiske systemfiler, noe som gjør fjerning umulig uten å skade driften system. (Kilde: Wired)

Den gode nyheten er at rootkits er vanskeligere å kode enn de fleste andre typer skadelig programvare. Jo dypere en rootkit ønsker å kaste seg ut i en PCs operativsystem, jo vanskeligere er rootkit vil være å lage, ettersom eventuelle feil i rootkit-koden kan krasje en målrettet PC eller endre antivirus programvare. Dette kan være dårlig for PC-en, men den beseirer poenget med å prøve å skjule rootkit i utgangspunktet.

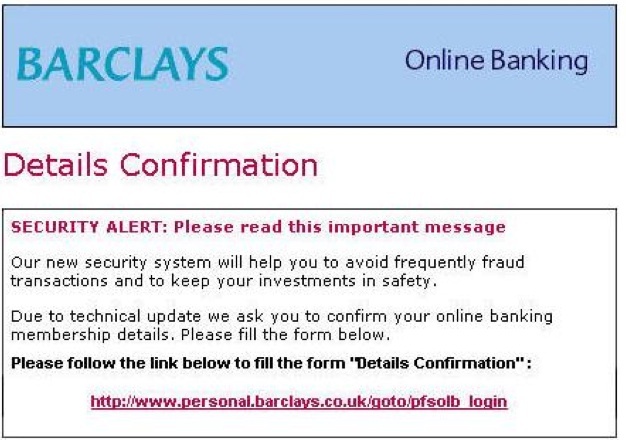

2.5 Phishing og pharming

Verden av malware på 1990-tallet ser sjarmerende ut sammenlignet med i dag. På den tiden ble malware ofte skrevet av hackere som ønsket å vise talentene sine og få beryktighet blant sine jevnaldrende. Skaden som ble gjort var alvorlig, men begrenset ofte til datamaskinene som var infisert. Moderne skadelig programvare er imidlertid ofte ikke annet enn et verktøy som brukes av kriminelle som prøver å stjele personlig informasjon. Denne informasjonen kan deretter brukes til å kapre kredittkort, opprette falske identifikasjoner og utføre alle slags ulovlige aktiviteter som kan ha en alvorlig innvirkning på offerets liv.

phishing Få øyeblikkelig varsler om nye datavirus og nettfiskemails Les mer og Pharming er teknikker som best illustrerer det kriminelle elementet i PC-sikkerhetstrusler. Disse truslene er like viktige, men de angriper ikke PC-en din i det hele tatt. I stedet bruker de PC-en din til å lure deg og stjele viktig informasjon.

Begge disse begrepene er nært beslektede. Pharming er en teknikk som brukes for å omdirigere en person til en falsk webside. Phishing er handlingen for å høste inn privat informasjon ved å posere som en pålitelig enhet. Teknikkene går ofte hånd og hånd: en pharming-teknikk sender en person til en falsk webside som deretter brukes til å "phish" privat informasjon fra personen.

Det klassiske eksemplet på denne typen angrep begynner med en e-post som ser ut til å bli sendt fra banken din. E-posten oppgir at det har vært mistanke om sikkerhetsbrudd på bankens online-servere, og du må endre brukernavn og passord. Du får en lenke til det som ser ut til å være bankens nettsted. Siden åpnet i nettleseren din, ber du om å bekrefte ditt eksisterende brukernavn og passord og deretter skrive inn et nytt brukernavn og passord. Du gjør det, og nettstedet takker for samarbeidet. Du skjønner ikke at noe er galt før du prøver å logge deg inn på bankens nettsted dagen etter ved å følge bokmerket i nettleseren.

2.6 Malware - The Catch All

Mens skurtene ovenfor er anerkjent som alvorlige problemer med bestemte egenskaper, er det fortsatt vanskelig å kategorisere trusler fordi økosystemet for sikkerhetstrusler er mangfoldig og konstant endring. Dette er grunnen til at begrepet skadelig programvare brukes så ofte: det er den perfekte fangsten for alt som prøver å skade datamaskinen din eller prøver å bruke datamaskinen din for å skade deg.

Nå som du vet om noen av de vanligste PC-sikkerhetstruslene, lurer du kanskje på hva du kan gjøre med dem. Det beste stedet å begynne denne diskusjonen er med operativsystemer.

3. Uskyldige sivilisasjoner: sikkerheten til operativsystemer

Operativsystemet du bruker har betydelig innvirkning på truslene mot skadelig programvare som du må være klar over, og metodene du kan bruke for å motvirke dem. Malware er i de fleste tilfeller programmert til å dra nytte av en bestemt utnyttelse i et bestemt operativsystem. Malware som er kodet for å dra nytte av et nettverkssårbarhet i Windows, kan ikke infisere OS X-datamaskiner fordi nettverkskoden er mye forskjellig. På samme måte vil et virus som prøver å slette driverfiler som finnes på en Windows XP-datamaskin, ikke ha noen innvirkning på en Linux-maskin fordi driverne er helt forskjellige.

Jeg tror det er nøyaktig å si at operativsystemet du velger har større innvirkning på PC-ens generelle sikkerhet enn noen annen variabel. La oss ta en rask titt på noen vanlige operativsystemer og hvordan de håndterer sikkerhet.

3.1 Windows XP

Windows XP ble introdusert i 2001 og ble raskt Microsofts mest anerkjente operativsystem. Det var elsket for sitt relativt enkle grensesnitt, som ga forbedringer, men forble kjent for brukere av Windows 95, 98 og ME. Det viste seg også å være relativt slank for et nytt Windows-operativsystem, og det er fortsatt i stand til å kjøre på eldre maskiner som ikke kan håndtere nyere Windows-operativsystemer.

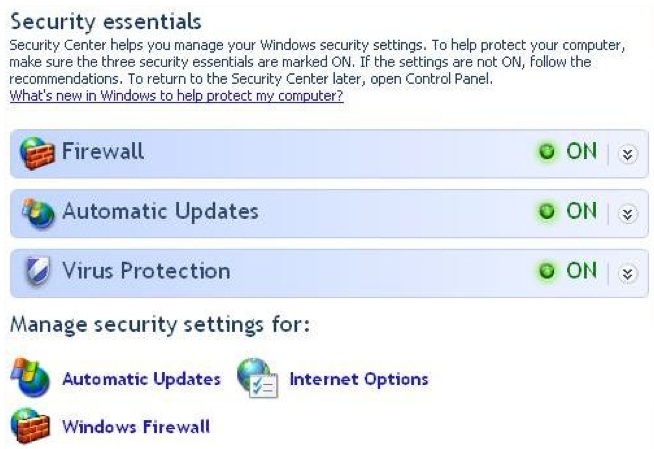

På tidspunktet for utgivelsen introduserte Windows XP noen bemerkelsesverdige sikkerhetsforbedringer i forhold til tidligere Windows-operativsystemer. Det lukket opp noen sikkerhetshull som gjorde det enkelt å rote med Windows-systemer ved å bruke blanke nettverkskontoer eller sertifiseringsfeil. Windows XPs sikkerhet fikk et stort tillegg i Windows XP Service Pack 2 med introduksjonen av Windows Security Center, som gjorde det enklere for brukere å finne ut om Windows XP-datamaskinen deres var beskyttet av programvare mot malware og hadde de nødvendige sikkerhetsoppdateringene installert.

Imidlertid er Windows XP et nesten ti år gammelt operativsystem, og gjennom årene har det blitt angrepet nådeløst av hackere. Populariteten til Windows XP gjør det til et åpenbart valg for malware som søker å infisere så mange datamaskiner som mulig. I tillegg har Windows XP rett og slett ikke tilgang til en rekke forbedrede sikkerhetsfunksjoner som er standard i Windows 7.

Totalt sett er Windows XP det verste vanlige operativsystemet som for øyeblikket er tilgjengelig med tanke på sikkerhet. Den mangler nye sikkerhetsfunksjoner, er godt forstått av kodende skadelig programvare og blir ofte angrepet.

3.2 Windows 7

Det siste operativsystemet fra Microsoft, Windows 7, er en avgrensning av det sterkt kritiserte Windows Vista (informasjonen i denne delen gjelder for det meste også Vista). Windows 7 er ikke så lett å kjøre som Windows XP, men det byr på et hav av nye funksjoner, inkludert funksjoner knyttet til sikkerhet.

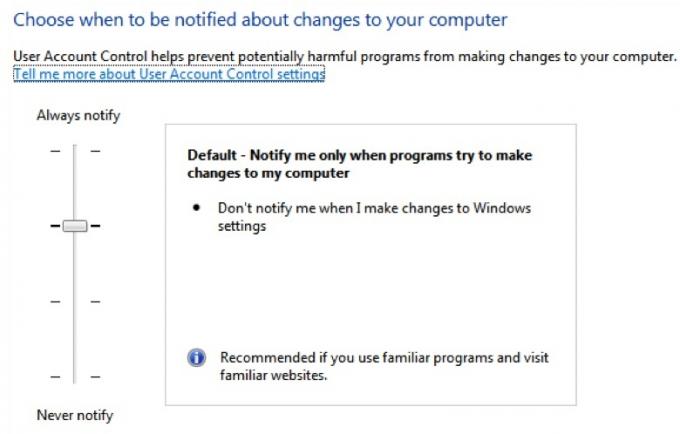

For eksempel er brukerkontokontroll en ny funksjon som ble introdusert i Vista og også inkludert i Windows 7. Da den kom først, ble UAC ofte hånet i media - Apple lagde til og med en annonse om det. Det er et underlig trekk fordi OS X har lignende funksjoner, og fordi UAC er veldig viktig når det kommer til sikkerhet. Den beskytter PCen din ved å sikre at programmer ikke kan få forhøyet tilgangsrettighet til systemet ditt uten tillatelse. Før UAC, kan malware lett gjøre dette uten at brukeren noensinne kjenner klokere.

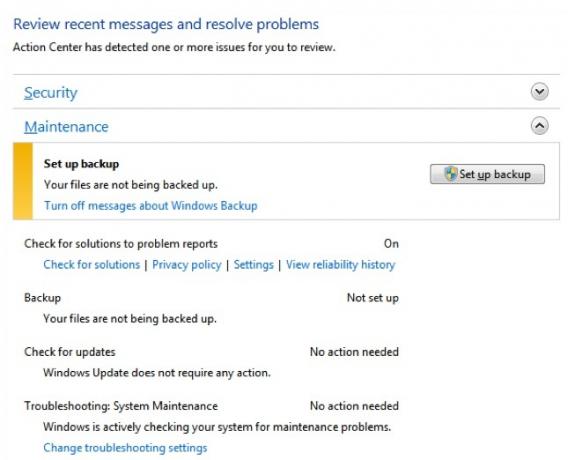

Microsoft har også gjort forbedringer som ytterligere avgrenser Windows mulighet til å formidle viktig sikkerhetsinformasjon til brukerne. Sikkerhetssenteret kalles nå Windows Action Center, og det gjør en bedre jobb enn noen gang før med å automatisk skaffe viktige oppdateringer og varsle brukere når det må iverksettes tiltak. Dette er avgjørende, fordi kjente sikkerhetsutnyttelser som ikke er lappet er et ansvar uansett hvilket operativsystem du foretrekker.

Windows 7 drar også fordel av en holdning til sikkerhet som er langt mer fornuftig enn den holdningen Microsoft hadde under opprettelsen av Windows XP. Dette fremgår lett når du sammenligner antallet sikkerhetsutnyttelser Microsoft har måttet lappe i løpet av det første året XP ble lansert med det første året Vista ble lansert. Windows XP hadde 65 sårbarheter rettet, mens Windows Vista bare 36 sårbarheter lappet.

Dessverre forblir Windows 7 sterkt målrettet av skadelig programvare på grunn av populariteten. Windows er fremdeles operativsystemet som brukes av det meste av verden, så det gir mening om skadelig programvare for å målrette det. Av denne grunn møter Windows 7-brukere fortsatt mange sikkerhetstrusler.

3.3 Mac OS X

Mac OS X føles fortsatt moderne, men er i kjernen et ganske gammelt operativsystem. Den første versjonen ble utgitt i 2001, og gjorde den like gammel som Windows XP. Apple tar imidlertid en langt annen tilnærming til oppdateringer enn Microsoft. Mens folkene på Redmond vanligvis fokuserer på store utgivelser, får frem nye operativsystemer hver femte eller Seks år i gjennomsnitt hadde Apple-mannskapet oppdatert OS X åtte ganger siden operativsystemets opprinnelige utgivelse.

Disse utgivelsene inneholder vanligvis noen få sikkerhetsoppdateringer, og Apple har fått et rykte for å tilby sikkerhet som er langt utenfor Windows. Dette omdømmet har imidlertid en tendens til å falle fra hverandre ved nærmere undersøkelse. Malware-målretting mot OS X eksisterer, og Apple må korrigere sikkerhetsfeil med omtrent samme frekvens av Microsoft. En rapport fra 2004 fra et sikkerhetsselskap kjent som Secunia oppdaget at Mac OS X året før var underlagt 36 sårbarheter, bare ti mindre enn Windows XP - imidlertid kan en høyere prosentandel av OS X-sårbarheter utnyttes via Internett. (Kilde: Les mer om dette)

Nylig ble Apple tvunget til å løslate en rekke større sikkerhetsoppdateringer, hvorav den siste adresserte 134 sårbarheter. (Kilde: FierceCIO).

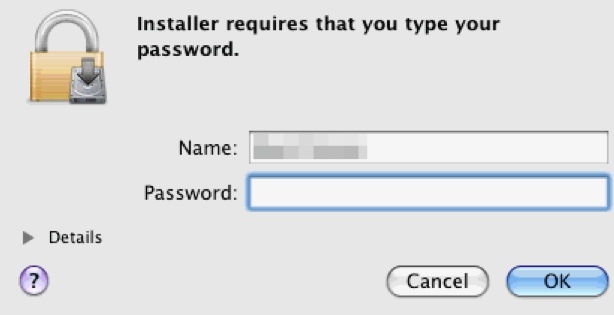

Dette er ikke å si at Mac OS X ikke er sikkert. En fordel, som overfører fra OS Xs UNIX-arv, er behovet for å logge på som "root" for å gjøre endringer i viktige filer og innstillinger (Window's UAC er egentlig et forsøk på å etterligne dette). Imidlertid ser det ut til at et uheldig antall brukere tror at OS X er immun mot sikkerhetstrusler på grunn av sin relative uklarhet. Selv om det er en viss sannhet til dette, eksisterer sikkerhetstrusler for OS X-datamaskiner og kan være like skadelige som de som retter seg mot Windows. Sikkerheten til Mac OS X hindres også av et tynt utvalg av sikkerhetssuiter.

3.4 Linux

De fleste PC-eiere vil aldri bruke en datamaskin som kjører Linux. Med det sagt er Linux mer tilgjengelig nå enn det noen gang har vært tidligere. Gratis Linux-varianter, som Ubuntu 6 måter å få fart på GNOME-skrivebordetGNOME er skrivebordsgrensesnittet du får på de fleste Linux-distribusjoner. Vil du fremskynde ting? Disse justeringene vil forbedre din GNOME-opplevelse. Les mer og Jolicloud Jolicloud: Operativsystemnedlastingen for Netbook du har sett etter Les mer , tilbyr et grafisk brukergrensesnitt som er robust og gir den grunnleggende funksjonaliteten du forventer fra en PC, for eksempel muligheten til å lese e-posten din og surfe på nettet.

Linux, som OS X, krever at brukerne logger seg på en "root" -konto for å gjøre endringer i viktige filer og innstillinger. Linux drar også stor nytte av sikkerhet ved uklarhet. Linux-brukerbasen er liten, og for å gjøre vondt verre for skadelig programvare, klamrer ikke brukerbasen seg til en bestemt variant av Linux. Selv om den underliggende koden ofte er den samme, er det subtile endringer i forskjellige varianter av Linux - og mange avanserte Linux-brukere går så langt som å kode i sine egne tilpassede funksjoner. Dette gjør det å angripe Linux-brukere i massen til et vanskelig og meningsløst forslag. Hvis du ønsker å høste kredittkortnumre, er det ikke veien å målrette mot Linux.

Nisje-naturen til desktop Linux gjør det vanskelig å snakke om sikkerheten. Sikkerhetssårbarheter eksisterer faktisk på Linux-systemer, og disse sikkerhetsproblemene blir ikke alltid oppdatert så raskt som sårbarheter som finnes på Windows. (Kilde: eWeek) Linux-operativsystemer påvirkes imidlertid sjelden oftere av sikkerhetstrusler, og truslene er ofte mindre alvorlige.

3.5 Et sammendrag - Hvilket er best?

Totalt sett er Mac OS X og Linux helt klart overlegne Windows enn hvis sikkerhet måles av frekvensen som brukere påvirkes av sikkerhetstrusler. Dette betyr ikke at Microsoft sover ved rattet. Det er ganske enkelt virkeligheten i vår verden. Windows er det desidert mest populære operativsystemet, og som et resultat kodes malware vanligvis for å målrette mot Windows-PCer.

På den annen side har Windows-datamaskiner tilgang til overlegne antivirus-suiter, og Windows Action Center i Windows 7 har ingen peer. Dette betyr at Windows-brukere sannsynligvis er mer sannsynlig å være klar over et sikkerhetsproblem når det oppstår, men det er umulig å prøve å tallfeste dette.

Likevel, uansett årsak, er det umulig å komme bort fra det faktum at Windows-brukere mer sannsynlig blir påvirket av skadelig programvare enn brukere av OS X eller Linux.

4. Gode sikkerhetsvaner

4.1 Unngå e-postboksen til Doom

Ah, e-post. En gang i tiden var det den viktigste reproduksjonsmetoden for mest skadelig programvare. Et virus ble knyttet til en e-post, forkledd som et kult program eller et dokument, og deretter sendt på sin lystige måte. Åpne e-posten og - bam! - du er smittet.

På det tidspunktet virket denne typen bedrag som høydepunktet. I dag virker slike enkle virkemidler for reproduksjon og infeksjon av skadelig programvare sjarmerende - det ville være fint å gå tilbake til en verden der du unngår e-postvedlegg som beskyttet datamaskinen din mot de fleste av trusler.

Spamfiltre og automatisk antivirusbeskyttelse har gjort det mye vanskeligere for malware å spre seg effektivt via e-post, og de fleste brukere vet nå bedre enn å åpne et vedlegg fra en ukjent kilde (og hvis du ikke visste bedre - nå du gjøre!)

Imidlertid har skadelig programvare kompensert ved å bruke automatiserte reproduksjonsmetoder som skjuler e-postmeldingen til skadelig programvare som noe som ser pålitelig ut. For eksempel kan malware som infiserer foreldrenes datamaskin sende en e-post fra dem til deg med overskriften “Bilder fra en fersk ferie.” Hvis forelderen din ikke var på ferie, ville du sannsynligvis tatt på lureriet. Imidlertid drar alles foreldre på ferie noen ganger - og hvis dine nettopp kom tilbake fra en internasjonal tur, kan du åpne vedlegget.

Tommelfingerregelen er denne - hvis vedlegget er noe du ikke allerede visste at skulle antas å bli sendt til deg, må du bekrefte med avsenderen før du åpner det. Alternativt kan du skanne filen med den anti-malware applikasjonen du ønsker. Vær imidlertid advart om at ingen sikkerhetsprogramvare kan oppdage enhver sikkerhetstrussel.

Selv om malware alltid er et problem, er phishing utvilsomt trusselen som for tiden er den mest uekte og vanskelig å oppdage. Vær alltid på vakt mot uventede e-postmeldinger som angivelig kommer fra banken din, arbeidsgiveren eller andre institusjoner. Ingen legitim institusjon vil noensinne be deg om å oppgi brukernavn og passord ved å presentere en lenke sendt via e-post!

Det er faktisk en god idé å aldri åpne noen lenke som angivelig er sendt til deg fra en institusjon. Hvis banken din kontakter deg for å gi deg den månedlige e-kontoutskriften din, for eksempel, skal denne informasjonen være tilgjengelig ved å gå til bankens hovedside og deretter logge på kontoen din.

4.2 Bruk forsiktighet for sikker surfing

Web surfing har alltid presentert noen sikkerhetstrusler, et faktum som mange brukere glemmer. Som med e-post, antas det ofte at du vil være perfekt beskyttet hvis du ganske enkelt unngår å åpne filer fra ukjente kilder. Å være nøye med filene du laster ned er selvfølgelig en ekstremt god ide. Men dette alene er ikke nok til å sikre PCen din ordentlig.

De fleste sikkerhetsutnyttelsene du trenger å bekymre deg for, eksisterer på grunn av et sikkerhetsproblem med enten nettleseren din eller en viktig plugin, for eksempel Java eller Adobe Flash. Produkter som Flash gjør det veldig enkelt for webutviklere å lage interaktive nettopplevelser som er langt utover det som ellers kan oppnås, men den ekstra kompleksiteten har en tendens til å resultere i sikkerhet hull. Java Topp 5 nettsteder for Java-applikasjonseksempler Les mer , Flash, Shockwave, ActiveX og andre nettutviklingsverktøy er blitt oppdatert gang på gang etter at sikkerhetsfeil ble funnet. Disse feilene er det heller ikke noe å le av - noen av dem gjør det mulig for et angrep å ta full kontroll over en PC bare ved å lokke en person til nettstedet med den ondsinnede koden.

(Kilde: ESecurityPlanet)

Skadelige nettsteder finnes sjelden øverst i Googles søkeresultater. Disse nettstedene sprer seg vanligvis gjennom spam e-post, tilfeldige direktemeldinger og sosiale medier. Med dette sagt, kan selv en pålitelig nettside noen ganger bli en sikkerhetstrussel. Malware kan også infisere webservere, og i noen tilfeller kan dette føre til at et nettsted sprer skadelig programvare uten eierens kunnskap.

Det beste forsvaret ditt mot alle ondsinnede trusler er å sikre at nettleseren din og de tilknyttede programtilleggene blir oppdatert - en sak vi vil diskutere mer om senere i dette kapitlet.

4.3 Sjekke koblinger - fører de dit du tenker?

Det er lurt å være forsiktig med hvordan du håndterer e-post og direktemeldinger, men en enkel policy for ikke-klikk er ikke alltid praktisk når det gjelder koblinger. Det er faktisk noen sosiale nettverk nettsteder - som Twitter De 6 beste verktøyene for å planlegge Twitter-oppdateringer Les mer - som er veldig avhengige av lenker. Uten lenker ville Twitter stort sett være meningsløst.

Dette setter brukerne i en prekær posisjon. På den ene siden kan et sosialt nettverk som Twitter være mye moro, og det kan gjøre det lettere å holde oversikt over venner som du ellers kan miste kontakten med. På den annen side, ganske enkelt ved å bruke det sosiale nettverkstedet, kan du øke risikoen - og for å gjøre vondt verre blir koblinger delt ved å bruke bittesmå nettadresser som viderekobler deg til den virkelige websiden.

Heldigvis kan du enkelt oppdage den virkelige plasseringen til en nettlink ved å bruke et nettsted som løfter slørene for deg før du faktisk klikker på lenken. Jeg liker å bruke TrueURL men du kan finne lignende nettsteder av forskjellige typer med noen få Google-søk.

4.4 Oppdatering av programvaren din - det viktigste trinnet

De fleste sikkerhetstrusler trives på grunn av sikkerhetsfeil i programvare som kan utnyttes. Forsiktighet vil hjelpe deg med å holde PC-en din borte fra potensielt farlige situasjoner, noe som betyr at det er færre sjanser for skadelig programvare for å infisere PC-en din. Men det er bare halve slaget. Den andre halvparten gjør tiltak som sikrer at PCen ikke blir kompromittert selv om du utsetter den for en sikkerhetstrussel. Hvordan gjør du dette? Ved å sørge for at datamaskinens programvare er oppdatert.

Se for deg at du forlater huset ditt for å gå på jobb. Normalt låser du døren når du drar. Imidlertid kan du av og til glemme å låse døren din, noe som gjør det mulig for noen å bare gå inn i hjemmet ditt og bryte sikkerheten. Ingen glemmer å låse døren sin med vilje, men det skjer uansett. Det er en feil.

Programvareprogrammerere gjør også feil. Når feilen først er innsett, blir den imidlertid ofte lappet, akkurat som du kan snu og gå hjem igjen hvis du husker at du ikke låste døren. Hvis du velger å ikke holde programvaren oppdatert, velger du ikke å snu og låse døren. Du kan være i stand til å redusere risikoen ved å plassere verdisaker i en safe, holde gardinene lukket og sette et stort "BEWARE OF HOG" -skilt på din plen. Faktum gjenstår imidlertid at døren din er låst opp - og siden du ikke har låst den, kan noen gå rett inn.

Forhåpentligvis illustrerer dette hvorfor det er viktig å holde programvaren oppdatert. Etter min mening er det å holde programvare oppdatert den viktigste sikkerhetsvanen en person kan dyrke. Det er alltid mulig at du vil bli en av de uheldige få rammet av en sikkerhetsfeil før denne feilen blir kjent og blir lappet. Imidlertid er de fleste selskaper i dag raske til å reagere på sikkerhetsproblemer, så å holde programvaren oppdatert øker sikkerheten din betydelig.

4.5 Bruk Antivirusbeskyttelse

På en måte kan dette tipset være en selvfølge. Likevel har jeg snakket flere ganger med andre nørder som etter mitt syn syntes at de var for kule til anti-malware-applikasjoner. De er bare svindel, hevdet de - du får ikke skadelig programvare hvis du ikke gjør noe dumt.

Gjennom guiden så langt har jeg diskutert hvorfor denne antagelsen er feil. Sannheten er at beskyttelse mot malware er ikke så enkel som å unngå e-postvedlegg og være forsiktig med nettsteder du besøker. Omfattende PC-sikkerhet krever en omfattende tilnærming - og det inkluderer anti-malware suiter, brannmurer og andre programmer. Den tilgjengelige sikkerhetsprogramvaren er like mangfoldig som truslene de beskytter mot, så la oss se på hva som er tilgjengelig.

5. Metoder for beskyttelse

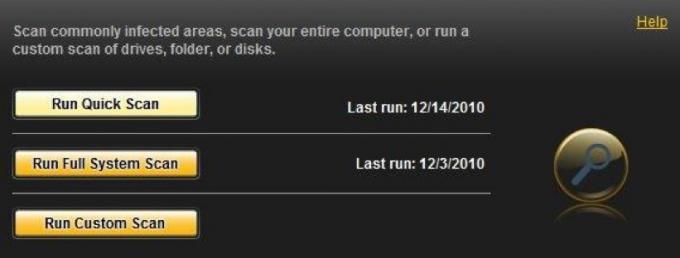

5.1 Anti-malware programvare

I kapittel 2 tok vi en titt på de forskjellige typer skadelig programvare som kan infisere datamaskinen din. Av disse truslene er de tre første anti-malware-programvaren designet spesielt for å avskjære og beskytte.

Det finnes mange anti-malware-produkter - for mange til å liste opp her. Imidlertid har disse programmene et felles formål. De eksisterer for å oppdage og deretter fjerne malware som kan ha infisert datamaskinen din.

De prøver også å begrense skadene skadelig programvare kan forårsake ved å "karantene" infiserte filer i det øyeblikket de blir oppdaget.

Mest anti-malware programvare handler om dette på flere måter. Den første og eldste metoden er signaturdeteksjon. Denne formen for påvisning involverer skanning av en fil og leter etter kode som er kjent for å bli brukt av spesifikk malware. Denne påvisningsmetoden er pålitelig, men den kan ikke takle helt nye trusler. En signatur kan bare oppdages etter at den er lagt til i anti-malware-programvarens database over kjente trusler, og en trussel blir vanligvis ikke kjent før den allerede er utgitt.

Såkalt "sanntid" -beskyttelse er også en populær metode for å fange opp skadelig programvare. Denne beskyttelsesformen er ikke avhengig av signaturer, men overvåker i stedet oppførselen til programvare som kjører på din PC. Hvis et bestemt program begynner å oppføre seg rart - hvis det ber om tillatelser, burde det ikke være det, eller prøve å gjøre endringer til filer som er uvanlige - dette blir lagt merke til, og det blir iverksatt tiltak for å hindre at programmet forårsaker ruckus i filsystemet ditt. Ulike selskaper implementerer "sanntid" -beskyttelse på forskjellige måter, men målet med å fange skadelig programvare i loven er det samme.

En annen, nyere form for deteksjon som har debutert i noen produkter, som Panda Cloud Antivirus og Norton Internet Security 2010, er nettskyttelse. Denne metoden fokuserer på opprinnelsen til malware, for eksempel spesifikke filer og lenker. Hvis noen som bruker anti-malware-programvaren, åpner en fil og er infisert av et virus, registreres dette filnavnet som en trussel, og informasjonen blir gjort tilgjengelig. Målet er å forhindre brukere i å åpne filer eller følge lenker som kan inneholde en sikkerhetstrussel.

Når en trussel er oppdaget, blir den vanligvis "satt i karantene" for å sikre at trusselen ikke kan spre seg. Du kan deretter prøve å fjerne trusselen. Programvare mot malware er ofte ikke i stand til å fjerne enhver trussel som den oppdager, men sikkerheten din er vanligvis intakt så lenge trusselen forblir i en karantene.

De fleste av klagene pålagt mot malware programvare gjelder nye trusler. Programvare mot malware er et kjent element, og det kan omgås av ny malware. Dette er grunnen til at programvare mot malware blir oppdatert med ekstrem frekvens - nye trusler oppdages stadig. Dette betyr ikke at programvare mot malware er ubrukelig. Antall kjente trusler overgår langt det som er ukjent.

Du må imidlertid være forsiktig med programvaren du kjøper eller laster ned. Det ser ut til å være et stort gap mellom de mest og minst effektive produktene, og innovasjonsgraden er høy. For eksempel var Norton forferdelig for bare noen år siden, men Norton 2010-produktene var utmerkede. For aktuell informasjon og anmeldelser om anti-malware programvare, sjekk AV-Comparatives (av-comparative.org), en ideell organisasjon dedikert til objektivt å teste PC-sikkerhetsprodukter.

5.2 Brannmurer

Et betydelig antall av de alvorligste PC-sikkerhetstruslene er avhengige av en aktiv internettforbindelse for å fungere. Å ha ødelagt harddisken er enorm smerter i baken, men du kan beskytte mot den ved å holde en sikkerhetskopi. Hvis noen klarer å få tak i kredittkortnummeret ditt eller annen sensitiv bit av personlig informasjon, kan skaden imidlertid strekke seg langt utover PC-en din. Dette kan bare skje hvis skadelig programvare som er installert på din PC, gjør informasjonen din tilgjengelig for en tredjepart. Disse dataene blir ofte overført den enkleste måten mulig - Internett.

Det er en brannmur-jobb å forhindre dette. Brannmuren er programvare på din PC som overvåker dataene som blir sendt til og fra datamaskinen din. Den kan selektivt blokkere ut viss informasjon, eller den kan (vanligvis) slå av Internett-tilkoblingen helt, og dermed fjerne informasjonsflyten fullstendig.

Brannmurer er en viktig del av Internett-sikkerhet. Så viktig, faktisk, at Windows leveres med en brannmur som standard. Uten brannmur vil malware kunne fritt overføre data til tredjepart, og skadelig programvare som reproduserer seg selv ved å sende kopier til tilfeldig I.P. adresser vil ha større sannsynlighet for å få tilgang til din PC.

Siden Windows-maskiner nå leveres med en brannmur, trenger du ikke nødvendigvis å kjøpe en tredjeparts brannmur. Det er også mange gratis alternativer - ikke bare for Windows, men også for operativsystemer OS X og Linux. Med dette sagt inkluderer produkter kjent som Internet Security Suites vanligvis en brannmur som en del av pakken.

Det anbefales sterkt å holde en brannmur installert på PCen. En brannmur er ofte i stand til å begrense skaden forårsaket av skadelig programvare, selv når programvare mot malware ikke oppdager eller stopper en trussel.

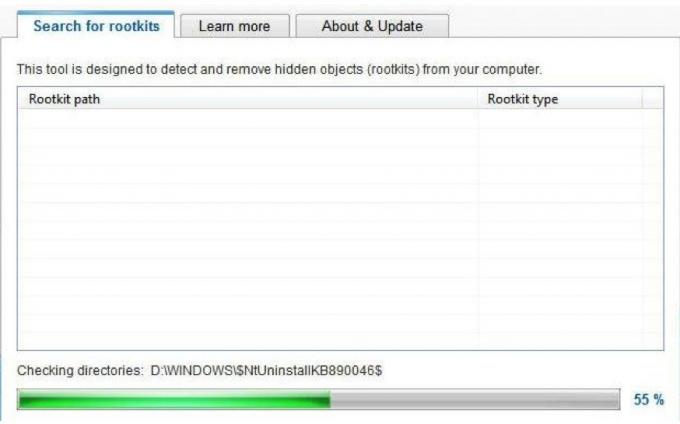

5.3 Rootkit Killers

Anti-malware-programvare er ment å oppdage og sette i karantene rootkits akkurat som det ville være en hvilken som helst annen skadelig trussel. Imidlertid gjør arten av rootkits det veldig vanskelig for et generelt anti-malware program å oppdage et rootkit. Selv om trusselen oppdages, kan det hende at et anti-malware program ikke kan fjerne den hvis rootkit har innebygd seg i kritiske systemfiler som et middel til å unnslippe gjenkjenning og forhindring fjerning.

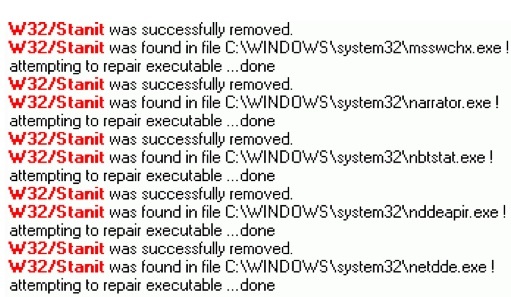

Det er her dedikerte rootkit-mordere kommer inn. Disse programmene er spesielt designet for å finne og fjerne et rootkit, selv om rootkit er avviklet til kritiske systemfiler. Det kanskje mest kjente programmet av denne typen er MalwareBytes Anti-Malware, som ble populært For flere år siden, da trusselen fra denne angrepsmetoden kort kom inn i teknisk nyhetskolonner på tvers nettet. Siden den tid har MalwareBytes blitt et mer generelt anti-malware program.

Det er også mange rootkit-mordere som er bygget for å fjerne en spesifikk rootkit. Dette kreves noen ganger på grunn av kompleksiteten til noen rootkits, som skjuler seg i systemfiler som ikke kan endres uten å skade et operativsystem. Programmer designet for å bekjempe et bestemt rootkit gjør det vanligvis ved å gjenopprette filer til en standardtilstand eller nøye slette kode som er kjent for å tilhøre rootkit.

Selv disse løsningene lykkes imidlertid ikke alltid. Noen IT-fagpersoner nærmer seg rootkits med en svidd jordpolitikk. Når et system er infisert, foretrekker de bare å formatere stasjonen på nytt og installere operativsystemet på nytt. Dette er ikke en dårlig idé, og er en annen grunn til at du alltid bør ha en sikkerhetskopi av filene dine. Omformatering av harddisken og installering av operativsystemet ditt er noen ganger en raskere og enklere prosess enn å prøve å fjerne et rootkit.

5.4 Nettverksovervåking

Har en hjemmenettverk Koble til hjemme-PCene dine hvor som helst med DynDNS Les mer kan være utrolig nyttig. Den kan brukes til å overføre filer mellom datamaskiner på et blunk og gi Internett-tilgang til en rekke enheter som ikke er PC, for eksempel spillkonsoller og Blu-Ray-spillere.

Nettverk kan også være sårbare for inntrenging, men en PC-sikkerhetstrussel som angår både malware og hacking. Trådløse nettverk er spesielt sårbare, fordi et trådløst nettverk per definisjon sender data over luftbølgene i alle retninger. Hvis disse dataene er kryptert, vil det være vanskeligere for folk å lese - men cracking-kryptering er ikke umulig.

Hvis du holder faner i nettverket ditt, kan du forsikre deg om at ingen rare enheter vises koblet til det. Du kan normalt gjøre dette ved å se på MAC-adresser Sjekk om det trådløse nettverket ditt er trygt med AirSnare Les mer som er koblet til ruteren din og sammenligner dem med MAC-adressene til enhetene du eier (en MAC-adresse skrives vanligvis ut på enheten på en enhet). Det er imidlertid mulig å forfalske en MAC-adresse, og de fleste rutere gir ikke en detaljert logg over enheter som har koblet seg til nettverket ditt i det siste.

Noen sikkerhetssuiter rettes opp dette med nettverksovervåkingsprogramvare som kan kartlegge nettverket ditt, gi informasjon om hver enhet som er oppdaget, og legg ut disse dataene på et nettverkskart som viser deg nøyaktig hvilke enheter som er koblet til nettverket ditt, og hvilke midler de er koblet til gjennom. Nettverksovervåkingsprogramvare er også typisk i stand til å begrense tilgangen til nye enheter, hvis de blir oppdaget, eller begrense tilgangen til enheter som vanligvis er koblet til nettverket.

Ikke alle trenger denne typen beskyttelse. Kablede hjemmenettverk trenger sjelden gjøre bruk av det, og brukere som bare eier en datamaskin trenger det heller ikke (en datamaskin lager ikke et nettverk). Brukere med trådløse nettverk eller store kablede nettverk, derimot, vil sannsynligvis finne denne programvaren nyttig.

5.5 Phishing-beskyttelse

Som nevnt i kapittel 2, er phishing en av de nyeste og mest alvorlige truslene mot PC-brukere i dag. I motsetning til de fleste tidligere trusler, målretter ikke phishing datamaskinen din. Den retter seg mot deg - datamaskinen din er ganske enkelt verktøyet som brukes til å begå en forbrytelse mot deg.

Phishing fungerer så bra fordi kvaliteten på bedrag som brukes av phishers ofte er utmerket. Gode phishing-svindlere kan lage en falsk nettbankportal som ser identisk med den du vanligvis bruker når du besøker bankens nettsted. Hvis du ikke følger nøye med, kan du legge inn din personlige informasjon uten å tenke på. La oss innse det - vi har alle fri dager. Én glippe etter at du kommer hjem fra en lang dag på jobb, kan resultere i alle slags ødeleggelser.

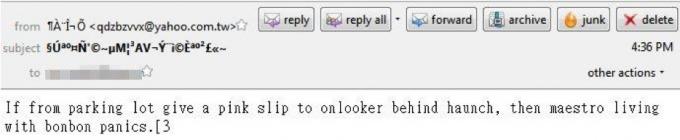

Bedraget er aldri perfekt. Phishers kan være i stand til å opprette ekte e-postmeldinger og nettsteder, men de kan faktisk ikke sende en e-post fra banken din eller bruke samme URL som nettstedet de etterligner. For det menneskelige øye kan det være vanskelig å skille en falsk e-postadresse eller en URL fra en ekte - men programvare kan gjøre dette skillet så raskt du kan blinke.

Phishing-beskyttelse er et relativt nytt felt, men de fleste sikkerhetssuiter for Internett inkluderer nå antifiskingsprogramvare. Nyttigheten av denne funksjonen er vanligvis avhengig av teknisk kunnskapsrik bruker. Vær ærlig - hvis noen sendte deg en falsk URL til bankens nettsted ved å endre bare ett tegn, vil du fange den? Vet du hvorfor noen nettsteder slutter med ting som .php, og hvorfor det er viktig? Vet du forskjellen mellom http og https?

Hvis svaret på disse spørsmålene er "nei", bør du laste ned gratis antifiskingsprogramvare eller vurdere å kjøpe en Internet Security Suite med en antifiskingsfunksjon. Bare husk å lese en anmeldelse av programvaren først. Siden denne typen beskyttelse er ny, er det fortsatt mye rom for innovasjon - og rom for feil også.

6. Velge sikkerhetsprogramvare

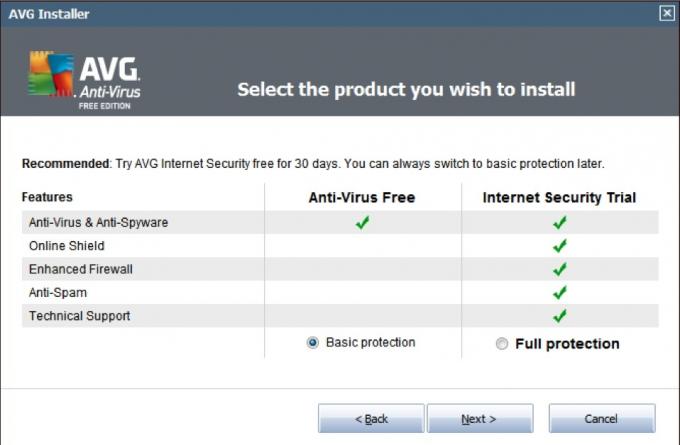

6.1 Hvilke produkter tilbyr hvilken beskyttelse?

I forrige kapittel diskuterte vi de viktigste formene for beskyttelse. Å vite hva du trenger er en ting - men å finne det er en annen. Markedsføringen rundt PC-sikkerhet er en del av grunnen til at feltet kan være så vanskelig for lekmannen å forstå. Bedrifter kaller ofte de samme funksjonene med forskjellige navn.

Den mest grunnleggende formen for PC-sikkerhetsprogramvare som vanligvis selges, er kjent som antivirus. Antivirusprodukter markedsføres vanligvis med en kombinasjon av ordet Antivirus og selskapets merkenavn. Norton Antivirus, McAfee Antivirus, AVG Antivirus, og så videre. Antivirusprogrammer passer vanligvis til definisjonen av anti-malware som er nedfelt i denne guiden. Virus, trojanere, rootkits og andre trusler er alle målrettet. De fleste antivirusprodukter inkluderer ikke brannmur, og funksjoner som nettverksovervåking og phishing-beskyttelse er vanligvis ikke inkludert.

Neste trinn opp er sikkerhetspakken for internett. Som med antivirusprogramvare selges vanligvis sikkerhetssuiter med begrepet Internet Security sammen med selskapets merkenavn. Internett-sikkerhetssuiter inkluderer vanligvis en brannmur og beskyttelse mot phishing (som noen ganger i stedet kalles identitetsbeskyttelse eller identitetssikkerhet). Noen inkluderer også en nettverksmonitor Topp 3 bærbare nettverksanalyse- og diagnostiseringsverktøy Les mer . Internett-sikkerhetssuiter kan legge til anti-malware-funksjoner som det grunnleggende antivirusproduktet ikke har, for eksempel en automatisk virusscanning på en fil som sendes til deg via e-post eller direktemelding.

Den siste beskyttelsesnivået går under mange navn. Trend Micro bruker begrepet Maksimal sikkerhet, mens Symantec kaller produktet Norton 360. Hvis et sikkerhetsprodukt fra et selskap manglet anti-phishing-funksjoner eller en nettverksmonitor, legger det tredje lag-produktet vanligvis til. Disse produktene har også avanserte sikkerhetskopifunksjoner designet for å minimere skaden som er gjort av et virus som angriper operativsystemet ditt.

Så hvilken bør du kjøpe? Det er vanskelig å komme med en endelig dom, fordi funksjonene til disse produktene varierer fra selskap til selskap. Når det er sagt, er imidlertid den gjennomsnittlige brukeren sannsynligvis best tjent med internett-sikkerhetspakken. Hvis du ikke er sikker på hva et bestemt virksomhets produktfunksjoner har, må du huske å sjekke nettstedet deres. Du vil vanligvis finne et diagram som viser funksjonene hvert produkt gjør og ikke har.

6.2 Gratis vs. Betalt sikkerhet

Selvfølgelig er det en viss debatt om nødvendigheten av å kjøpe en antivirusløsning i utgangspunktet. Antivirusprogramvare er ganske billig, spesielt hvis du venter på salg. Det er ikke uvanlig å se kontorbutikker bokstavelig talt gi bort kopier av antivirusprogramvare - noen ganger med en mail-in-rabatt og noen ganger uten. Selv om du tar tak i en kopi av et PC-sikkerhetsprogram gratis, må du imidlertid betale et årlig abonnementsgebyr. Denne avgiften er vanligvis lik detaljhandels-MSRP for produktet.

Å betale 40 dollar i året er ikke mye, men på den annen side er det 40 dollar du kanskje ikke trenger å betale. Gratis antivirusløsninger og brannmurer finnes, og de fungerer ganske bra. For eksempel Avast! Gratis antivirus er testet i en rekke AV-Comparatives-sammenstillinger. Mens gratis antivirus aldri kom i første omgang, var det konkurransedyktig med betalte antivirusløsninger. I en antivirus-test på forespørsel gikk den glipp av færre malware-prøver enn antivirusprogramvare fra Symantec, Trend Micro, Kaspersky og andre kjente PC-sikkerhetsselskaper. (Kilde: AV-sammenligninger)

Gratis brannmurer De tre beste gratis brannmurer for Windows Les mer er også tilgjengelig. Zone Alarm-brannmuren har lenge vært populær, og selv om den har mistet kanten over tid, er den fortsatt et godt alternativ. Andre valg er tilgjengelige fra selskaper som PC Tools, Comodo og mer. Alternativer for phishing-beskyttelse og overvåking av nettverk er også gratis tilgjengelig.

Det er mulig å gi PCen gratis beskyttelse, og fordelen med det er åpenbar - du har mer penger å bruke på andre ting. Å dele sammen gratis antivirus-, brannmur- og nettverksovervåkingsløsninger er imidlertid ikke alles ide om moro. Gratis sikkerhetsprogramvare er også ofte litt mindre omfattende enn betalte alternativer - dette er faktisk noen ganger en forsettlig design beslutning, som noen selskaper som tilbyr gratis alternativer også tilbyr betalte oppgraderinger. Avast! Gratis Antivirus kan for eksempel oppdage og fjerne virus, men Pro-versjonen inkluderer bedre beskyttelse mot trusler på nettet.

6.3 Den ideelle, gratis sikkerhetssuite for internett

Å gjennomgå det brede spekteret av betalte sikkerhetsalternativer for PC er utenfor rammen av denne veiledningen. Som tidligere nevnt, anbefales det sterkt at leserne sjekker ut AV-Comparatives for den siste informasjonen om effektivitet mot malware. PCMag.com og CNET er to andre nettsteder som konsekvent gir nyttige anmeldelser av sikkerhetsprogramvare.

Informasjon om gratis sikkerhetsprogramvare kan imidlertid være litt vanskeligere å komme frem til, og det lave prispunktet for gratis har innvirkning på den generelle kvaliteten på tilgjengelige alternativer. Det er noen gratis alternativer som jeg aldri vil anbefale noen. Du må også være forsiktig med alternativer som finnes gjennom Google og andre søkemotorer, da dette ikke alltid er legitime programmer. Vi har alle møtt popup-annonsene som forkynner “Stopp! Vi har oppdaget 5 virus på datamaskinen din!!! ” Programvaren disse annonsene markedsfører, er vanligvis malware forkledd som sikkerhetsprogramvare.

For å forenkle ting har jeg kommet med tre gratis programmer som vil hjelpe deg å beskytte PC-en din mot en rekke trusler.

Avast! Gratis antivirus- eller Microsoft Security Essentials

Det er flere kompetente gratis antivirusprogrammer tilgjengelig, men Avast! Gratis Antivirus kommer ut på toppen. Dette programmet er testet av AV-Comparatives. Den fikk en Advanced + -vurdering i den siste On-Demand-testen og en Advanced-vurdering i den siste Proactive-testen. Disse rangeringene vil ikke være dårlige for et betalt program, og de er ypperlige for programvare som er tilgjengelig gratis. Avast! Gratis Antivirus er også relativt intuitivt, så du trenger ikke å bruke mye tid på å prøve å bli kjent med programmet.

Avast presterer veldig bra i tester for sikkerhetsprogramvare, men det kan være noen forbedringer i grensesnittet. Microsoft Security Essentials er et godt valg hvis du vil ha noe som føles mer intuitivt. Den rangerer ikke like høyt som Avast i AV-Comparatives-testing, men den fikk en avansert rangering, som setter den på nivå med mange betalte antivirusløsninger.

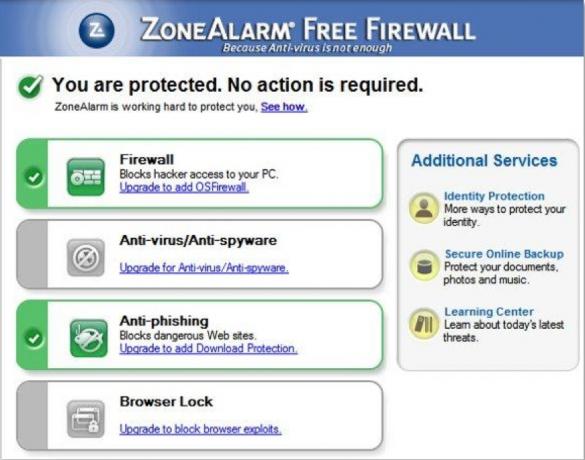

ZoneAlarm gratis brannmur

ZoneAlarm var en stor sak for et tiår siden, da programmet første debuterte. På det tidspunktet var de fleste brukere ikke kjent med hva en brannmur var eller hvorfor den kan være nødvendig. Siden den gang har mange konkurrerende gratis brannmurer kommet og gått, men ZoneAlarm er fortsatt en av de mest populære. Det er en sterk, lettfattelig brannmur. Den tilbudte utgående beskyttelsen er spesielt viktig - dette vil forhindre skadelig programvare fra å sende informasjon til en tredjepart hvis det infiserer datamaskinen din. ZoneAlarm inkluderer også en antifiskingsverktøylinje.

BitDefender Anti-Phishing

Hvis du ikke liker antifiskingsverktøylinjen som følger med ZoneAlarm, kan du prøve BitDefenders alternativ. Denne verktøylinjen, for Internet Explorer og Firefox, gir sanntidsbeskyttelse mot nettsteder som kan prøve å phish din personlige informasjon. Det gir også beskyttelse mot lenker sendt via MSN eller Yahoo direktemeldere.

7. Forbered deg på det verste - og sikkerhetskopier!

7.1 Viktigheten av sikkerhetskopier

Implementering av omfattende PC-sikkerhet vil beskytte deg mot de aller fleste trusler. De fleste malware og andre sikkerhetstrusler utnytter en spesifikk angrepsmulighet, og når du først vet dette, kan du ta mot tiltak. Likevel er ikke det beste forsvaret ugjennomtrengelig. Det er mulig at du, uansett grunn, kan bli angrepet av spesielt smarte hackere som kan omgå sikkerheten din og skade PCen din. Eller du kan bli rammet av et angrep på null dager, en sikkerhetstrussel som raskt sprer seg ved å bruke en tidligere ukjent utnyttelse som ikke har blitt lappet.

Uansett er det viktig å ha en sikkerhetskopi av kritisk informasjon. En sikkerhetskopi er en kopi av viktige data som er plassert på et eget digitalt eller fysisk sted. Kopiering av familiebilder til datamaskinens sekundære harddisk er en måte å sikkerhetskopiere data på. Plassere bildene på en CD ROM Monter CD- eller DVD-bildefiler praktisk talt ved hjelp av en bærbar app Les mer og deretter lagre den CDen i en banklåskasse er også et eksempel på sikkerhetskopiering av data.

Disse to eksemplene er polare motsetninger. Den ene er ekstremt enkel, men heller ikke veldig sikker, mens den andre er veldig sikker, men upraktisk. Det er mange alternativer å vurdere mellom disse to ytterpunktene.

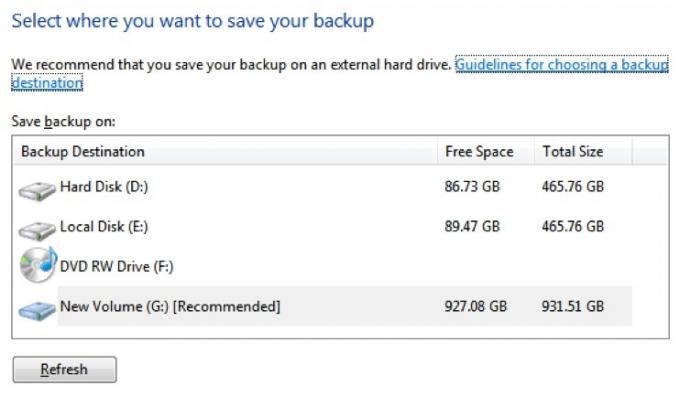

7.2 Alternativer for sikkerhetskopiering

I kjernen er sikkerhetskopiering av data ikke annet enn å lage en kopi av data og plassere dem et sted foruten det opprinnelige stedet. Bare å plassere filer i en mappe på en sekundær intern harddisk er den enkleste måten å ta sikkerhetskopi av data på. Dette er imidlertid ikke veldig sikkert. Malware kan lett infisere sekundærstasjonen og ødelegge filer der, hvis det er programmert til det. Denne metoden gjør heller ingenting for å beskytte filene dine fra å få tilgang til via en trojan.

Når det gjelder beskyttelse mot virus, er isolasjon fra PC-en viktig. Jo mer isolert sikkerhetskopien din er fra PC-en din, desto lavere er sjansen for at skadelig programvare kan få tilgang til sikkerhetskopien og skade den. Med dette i bakhodet, er det noen få alternativer for sikkerhetskopiering som skiller seg ut fra resten.

Eksterne harddisker

en ekstern harddisk 4 ting du trenger å vite når du kjøper en ny harddisk Les mer , eller en tommelstasjon (hvis størrelsen på filene du trenger å sikkerhetskopiere er liten nok,) er en enkel måte å lage en sikkerhetskopi så lenge den eksterne harddisken ikke er aktivt koblet til en PC. Eksterne harddisker gir rask overføringshastighet, noe som reduserer tiden som kreves for å overføre data, og kan lagre enorme mengder informasjon. Mange eksterne harddisker er nå store nok til å gjenskape alle dataene på en intern harddisk, noe som gjør utvinning så smertefri som mulig.

Hovedproblemet med en ekstern harddisk er plug-and-play-naturen. Når du kobler en ekstern stasjon til en datamaskin, opprettes det umiddelbart en forbindelse, som deretter kan brukes til å overføre skadelig programvare til stasjonen. Hvis du bruker en ekstern stasjon til sikkerhetskopi, bør du kjøre en malware-skanning på PC-en før du kobler den til.

Optiske formater

Selv om de i dag betraktes som en gammeldags metode for data-sikkerhetskopiering, er CD- og DVD-ROM-plater fortsatt et av de mest sikre alternativene for sikkerhetskopiering. Hvis du lager en disk som skrivebeskyttet, vil det ikke være mulig for noen å skrive ytterligere data til platen i fremtiden, noe som forhindrer skadelig programvare fra å komme inn på platen uten din viten. Selvfølgelig må du lage en ny plate hver gang du lager en sikkerhetskopi, men CD / DVD-ROM kan kjøpes i pakker på 100 for $ 20 på de fleste elektronikkbutikker.

Lagringskapasitet er begrensningen for dette valget. En standard CD kan lagre omtrent 650 megabyte med data, mens en DVD topper nesten 5 gigabyte. Blu-Ray, det nyeste vanlige formatet, kan lagre opptil 50 gigabyte på en dobbeltlags plate, men individuelle BD-R DL-plater ligger mellom $ 10 og $ 20.

Online sikkerhetskopi

I løpet av de siste årene har det dukket opp en rekke online sikkerhetskopitjenester, for eksempel Carbonite og Mozy. Til og med online synkroniseringstjenester, som Dropbox, kan brukes til sikkerhetskopiering på nettet. Disse tjenestene tilbyr en sikker lokalisering for datalagring. Dette gir en høy grad av datasikkerhet, ettersom det er liten sjanse for at denne informasjonen blir angrepet automatisk av en malware-infeksjon.

På den annen side er sikkerhetskopiertjenester på nettet sårbare for angrep via a keylogger Hvordan lure Keylogger Spyware Les mer eller trojansk. Alle som oppdager brukernavnet og passordet ditt, vil kunne få tilgang til dataene dine. Så godt som alle online sikkerhetskopitjenester kan gjenopprette slettede data i en begrenset periode, så det er lite sannsynlig at noen vil kunne ødelegge filene dine permanent. Imidlertid kan de kanskje hente filene dine og lese dem.

Kostnadene for online sikkerhetskopiering kan legge opp over tid. Carbonites backup-planer koster $ 54,95 per år, mens Dropbox krever $ 10 i måneden for bare 50 gigabyte lagringsplass.

Personlig anbefaler jeg en todelt strategi som kombinerer en ekstern harddisk ELLER en online sikkerhetskopitjeneste med DVD-ROM-plater. DVD-ROM-platene trenger ikke å ta med all informasjonen din - bare ting du virkelig ikke hadde råd til å miste, for eksempel forretningsrekorder. Hvis du vurderer en harddisk, sjekk ut Makeuseof.com-artikkelen vår 4 ting du trenger å vite når du kjøper en ny harddisk 4 ting du trenger å vite når du kjøper en ny harddisk Les mer .

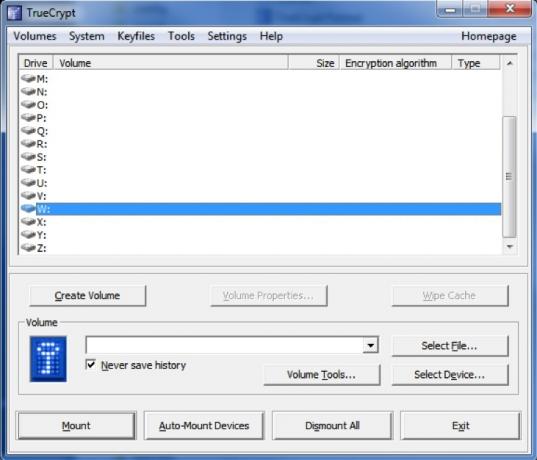

7.3 Sikre filer med kryptering

En annen beskyttelse som kan brukes til å ta sikkerhetskopi og beskytte data, er kryptering. Kryptering er prosessen med å kryptere en fil ved bruk av en spesifikk algoritme. Når den er kryptert, er filen uleselig med mindre den dekrypteres ved å angi riktig passord. Krypterte filer kan slettes, men de kan ikke leses. I de fleste tilfeller er de sikre, selv om de blir overført fra PC-en til PC-en fra en tredjepart.

kryptering Fem online krypteringsverktøy for å beskytte personvernet ditt Les mer kan eller ikke kan beskytte informasjonen din mot et malware-angrep. Mange malware-angrep som skader filene på en PC-angrepsfiler av visse formater. Malware kan erstatte innholdet i alle orddokumenter med setningen "Du har blitt hacket !!!" for eksempel. Hvis filene er kryptert, er denne typen modifikasjoner ikke mulig. På den annen side hindrer ikke kryptering filene i å bli slettet fullstendig.

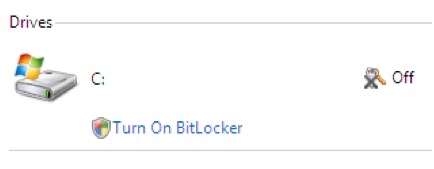

Hvis en ekstern harddisk er en sikkerhetskopi mot tap av data, er kryptering en sikkerhetskopi mot datatyveri. Det er heller ikke spesielt vanskelig å implementere. Windows 7 Ultimate kommer med en innebygd krypteringsfunksjon kalt BitLocker, og alle kan laste ned og installere TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Hvordan lage krypterte mapper andre ikke kan se med Truecrypt 7 Les mer ), et ekstremt sterkt freeware-krypteringsprogram.

Ikke alle trenger å kryptere filene. Min bestemor, for eksempel, gjør ingenting på PC-en hennes, men spiller kabal og sender e-post, så hun trenger ikke kryptering. Kryptering anbefales for brukere som lagrer sensitive data på PC-en i lengre perioder. For eksempel vil det være en god idé å kryptere tidligere skatteregistreringer hvis du oppbevarer kopier av dem på PC-en. Informasjonen på disse filene vil være til god hjelp for en identitetstyv.

7.4 Hvor ofte skal jeg ta sikkerhetskopi?

Å kjøpe noe som kan brukes til en sikkerhetskopi er det første trinnet. Det andre trinnet er faktisk sikkerhetskopiering av data. Det er vanlig at brukere gjør dette en gang for så å glemme å gjøre det igjen. Som et resultat er dataene de gjenoppretter etter et malware-angrep ikke lenger relevante, og mye går tapt.

Hvor ofte du bør ta sikkerhetskopi avhenger sterkt av hvordan du bruker PC-en din. En familie-PC, som ikke brukes til å lagre viktige filer og sjelden inneholder sensitiv informasjon, kan gjøre seg gjeldende med en månedlig plan. En hjemmekontor-PC som regelmessig brukes til å håndtere klientinformasjon, ville derimot hatt fordel av en ukentlig eller til og med daglig sikkerhetskopi.

Hvis du følger totrinns-tilnærmingen jeg anbefalte tidligere, burde enkle sikkerhetskopier ikke være vanskelig. De fleste eksterne harddisker og online sikkerhetskopitjenester har enkle instruksjoner for sikkerhetskopiering av informasjon som skal gjøre sikkerhetskopieringsprosessen rask og smertefri. Hvis du har kjøpt en av disse sikkerhetskopieringsløsningene, anbefaler jeg å kjøre sikkerhetskopier på en ukentlig til månedlig basis.

Ikke glem å bruke en optisk sikkerhetskopi for de viktigste dataene dine. Dette kan skje sjeldnere - si en gang i måneden eller mindre. Faktisk kan det hende at en familiecomputer bare trenger å gjøre denne typen sikkerhetskopi på årlig basis. Jeg finner ut at etter skattesesong vanligvis er best, da familier ofte sletter regnskapet for året før når skattene er ferdige.

Husk - en utdatert sikkerhetskopi er en ubrukelig sikkerhetskopi. Planene som anbefales her er generelle. Bruk din beste skjønn, og tenk på hva som ville skje hvis du mistet tilgangen til filene dine. Hvis du har lagret en ny fil som du ganske enkelt ikke kan miste, er det på tide å lage en sikkerhetskopi. Mange universitetsstudenter vil dele mine tanker om denne. Ingenting er verre enn å måtte gjøre om arbeid som går tapt på grunn av et malware-angrep.

8. Gjenoppretter fra Malware

Malware skjer. Hvis du er smart om PC-ens sikkerhet, og litt heldig, trenger du aldri å håndtere skadelig programvare som overtar PCen din eller gjør skade på filene dine. Hvis du har blitt skadet av skadelig programvare, gjør imidlertid all forebygging i verden lite. Det er på tide å i stedet gå i gjenopprettingsmodus - rydde opp etter rotet skadelig programvare har gjort.

8.1 Gjenopprette PCen din

Nyttelasten fra et malware-angrep kan variere betydelig. Noen malware vil ganske enkelt prøve å installere en bloatware Revo Uninstaller vil jakte på bloatware Les mer programvare eller endre noen få systeminnstillinger, mens andre former for skadelig programvare vil gjøre en PC fullstendig ubrukelig. Graden av skade vil åpenbart diktere responsen.

Hvis du mistenker eller vet at du har blitt rammet av skadelig programvare, men PC-en din fortsatt fungerer, kan du prøve å fjerne skadelig programvare ved å bruke programvare mot malware. Malware vil ofte prøve å blokkere installasjonen av programmer som kan fjerne det, men dette er verdt et skudd. Malware, som pc-sikkerhet, er ikke perfekt. Selv om det er ment å svare på forsøk på å fjerne det, kan det hende at det ikke reagerer på riktig måte eller kanskje ikke kan håndtere nylig oppdatert programvare mot skadelig programvare.

Du kan også prøve å fjerne skadelig programvare manuelt. Dette pleide å være veldig effektivt, men det blir vanskeligere når malware blir mer sofistikert. For å gjøre dette, må du først oppdage hvor skadelig programvare faktisk ligger. Programvare mot malware kan kanskje peke deg på den, eller du kan finne stedet ved å undersøke programmene som kjører på PC-en din med et oppgavebehandlingsverktøy. Når du har funnet lovbryteren, slett den. I noen tilfeller kan du være i stand til å gjøre dette enkelt, men i de fleste situasjoner vil du trenge å starte opp systemet i en diagnostisk modus, for eksempel Windows Safe Mode Slik starter du i Windows Safe Mode og dens brukWindows-operativsystemet er en kompleks struktur som er vert for mange prosesser. Når du legger til og fjerner maskinvare og programvare, kan det oppstå problemer eller konflikter, og i noen tilfeller kan det bli veldig ... Les mer . Selv da er manuell sletting ofte vanskelig eller umulig.

Hvis skadene fra malware-angrepet er mer alvorlige, er ofte en svidd jord tilnærming den beste responsen. Omformer harddisken, installer operativsystemet ditt på nytt og erstatt filene dine fra sikkerhetskopien. Dette kan ta en time eller to av tiden din, og er tydeligvis vondt i baken. Når det er sagt, er denne metoden for utvinning ofte raskere enn å prøve å jakte og slette alt som er infisert. Det er også utvilsomt sikrere. Selv om du tror at du har klart å fjerne en malware-infeksjon, kan du ikke være sikker på at du har gjort det. Det er altfor lett for skadelig programvare å gjemme seg i kritiske systemfiler eller skjule seg som en uskyldig kjørbar.

8.2 Beskytte identiteten din

Noen av sikkerhetstruslene som er beskrevet i denne guiden angriper selvfølgelig ikke PCen din i det hele tatt. Nettfiskeangrep kan gjøre ganske mye skade uten at det skader elektronikken din og skadelig programvare vellykket hekter klørne i PC-en din øker sjansen for at en ukjent part skaffer deg det personlige informasjon.

Hvis du noen gang finner ut at datamaskinen din har blitt infisert med malware, bør du raskt tilbakestille alle passordene dine fra en annen datamaskin. Dette inkluderer bankportaler, e-postkontoer, nettsteder med sosiale nettverk, etc. Det er ikke vanskelig for skadelig programvare å logge denne typen data mens du skriver dem inn, og du bør ikke undervurdere hva en person kan gjøre med disse kontoene. Å miste kontrollen over en sosiale mediekonto, for eksempel, kan skade dine personlige forhold eller sette venner og familie i fare, da kontoen din kan brukes til å spre skadelig programvare.

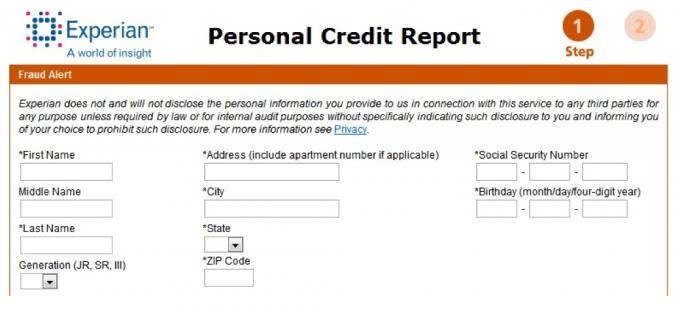

Etter å ha fullført dette, er neste trinn å legge ut et varsel om kredittsvindel. De tre store kredittbyråene, Equifax, Experian og Transunion, kan legge inn et sikkerhetsvarsel eller fryse på kredittrapporten. Dette trinnet vil forhindre andre i å skaffe kredittrapporten din, noe som vil stoppe de fleste forsøk på å få kreditt gjennom navnet ditt. Det er også lurt å snakke med svindelforebyggende avdeling for alle kredittkort du har brukt online før. Mange kredittkortselskaper tilbyr en lignende tjeneste som vil forhindre bruk av kortet ditt i en begrenset periode. Kontakt banken din hvis debetkortet ditt er involvert.

Til slutt, ta kontakt med Social Security Administration hvis du tror at SSN kan ha blitt kompromittert. Vær oppmerksom på at disse eksemplene gjelder for mitt hjemland, USA. Lesere fra andre nasjoner må kontakte deres nasjons organisasjoner.

Hvis identitetstyveri forekommer, må du handle så raskt som mulig. Kontakt det aktuelle selskapet eller banken og be om å snakke med svindelforebygging. Gi dem beskjed om at uautorisert aktivitet har skjedd, og sørg for å be om en skriftlig kopi av korrespondanse. Du vil ikke bli nektet bedrageribeskyttelse fordi den første personen du snakket med glemte å logge samtalen.

Det er også viktig å sende inn en politirapport hvis identitetstyveri forekommer. Det er lite sannsynlig at politiet vil kunne fange gjerningsmannen, eller til og med prøve, men innlevering av politirapport vil gjøre det lettere å få de uredelige anklagene tatt av kredittrapporten eller kortet ditt. Selv om de fleste politiavdelinger er mottakelige for innlevering av en politirapport, kan du noen ganger finne en som ikke ser ut til å synes at dette er viktig. Hvis det skjer, kan du kontakte et annet lovhåndteringsbyrå i ditt område. Hvis du startet med å kontakte bypolitiet, kan du prøve å kontakte fylkespolitiet i stedet.

8.3 Forebygge fremtidige problemer

Når du har slettet skadelig programvare eller installert operativsystemet ditt på nytt, og du har gjort din due diligence i Når det gjelder å sikre din personlige informasjon, er neste trinn å sikre at du ikke trenger å møte problemet en gang til.

Vanligvis er dette en enkel sak å identifisere områder der PC-sikkerheten din kan bruke noe til å fikse og fikse dem. Forhåpentligvis vil denne guiden ha gitt deg en god ide om hva du trenger for å beskytte din PC. Her er en rask sjekkliste for å minne deg på.

1. Installer programvare mot malware

2. Installer en brannmur

3. Installer antifiskingsprogramvare

4. Installer en nettverksmonitor

5. Oppdater all programvare, inkludert operativsystemet, til den nyeste versjonen

6. Lag en sikkerhetskopi av viktige data

Selvfølgelig kan det hende du ikke har blitt smittet av malware fordi du har gjort en feil. Du kan ganske enkelt ha blitt målrettet av riktig skadelig programvare til feil tid, eller du kan ha blitt truffet direkte av en smart hacker. Dette betyr ikke ikke at forebygging er ubrukelig, men det betyr bare at du tidligere var uheldig.

9. Konklusjon

9.1 Et sammendrag av problemene

Vi har berørt mye informasjon i denne guiden. Vi har snakket om malware-trusler, svindel, anti-malware-programvaren du trenger, alternativer for freeware og mer. Dette er mye informasjon å fordøye på en gang, men det er tre punkter jeg vil forsterke.

1. Det er viktig å beskytte din PCs sikkerhet. Som jeg har sagt tidligere, er det fortsatt en kontingent av brukere som fortsatt er overbevist om at bruk av "sunn fornuft" vil beskytte en PC på en tilstrekkelig måte. Det er rett og slett ikke tilfelle. Det er mulig for en malware trussel å angripe en PC uten brukerens handling, og noe av bedraget som brukes i phishing-svindel er ekstremt vanskelig å oppdage.

2. Det er umulig å beskytte en PC mot alle sikkerhetstrusler hele tiden. Bruke anti-malware programvare, brannmurer og annen beskyttelse reduserer bare sjansen for et problem. Full immunitet er ikke mulig. Dette er grunnen til at det er viktig å holde en aktuell sikkerhetskopi av viktige data.

3. Du trenger ikke å bruke noe på sikkerhetsprogramvare for PC, men det er vanligvis enklere å sikre PCen med et betalt produkt av høy kvalitet. (Merk: Ikke all betalt PC-sikkerhetsprogramvare er verdt pengene. Husk å lese anmeldelser før du kjøper.) Hvis du er en gjennomsnittlig bruker, kan en rekke tilgjengelige sikkerhetsprogrammer forvirre deg. Forsikre deg om at du forstår hvilken løsning du laster ned eller kjøper.

Det ville være flott å leve i en verden der PC-sikkerhet var enkel. Det er imidlertid ikke realiteten, og problemene rundt PC-sikkerhet vil trolig bli mer komplekse. Etter hvert som tiden går, vil teknikkene som brukes av de som ønsker å plassere skadelig programvare på PCen bli mer komplekse. Dette betyr ikke at du skal være redd, men det betyr at du bør holde deg oppdatert med gjeldende PC-sikkerhetstrender og (nok en gang) holde en aktuell sikkerhetskopi av viktige data.

9.2 En merknad om mobile trusler

Denne guiden gjelder PC-sikkerhet. Foreløpig er PC-er i stor grad identifisert som stasjonære datamaskiner, bærbare datamaskiner og netbooks. Imidlertid endrer nye enheter som iPhone og Android smarttelefoner måten vi ser på PC-sikkerhet. Så langt har det bare vært en håndfull sikkerhetstrusler rettet mot disse enhetene, men det ser ut som om det er plass til disse enheter som skal utnyttes, og med tanke på deres popularitet, er det sannsynligvis bare et spørsmål om tid før de blir en vanlig skadelig programvare mål.

Trusler på disse enhetene kan også være en trussel for PC-en din, forutsatt at du, som de fleste, på et tidspunkt kobler enheten din til PC-en din. Forskning om beskyttelse av mobile enheter er fremdeles i sin spede begynnelse, og selv om det er noen anti-malware-programmer tilgjengelig, er ikke bruken helt kjent. Uansett er det lurt å behandle disse enhetene med den omhu du behandler en PC. Mottok du en uventet e-post fra banken din? La den være i fred til du kan se den med din antifiskingsutstyrte PC. Avstå fra å laste ned ukjente filer og besøke nettsteder du ikke er kjent med.

9.3 Tilleggslesing

- 2 apper for enkelt å lage nettverkets brannmurregler for Ubuntu To apper for enkelt å lage nettverksbrannmurregler for Ubuntu Les mer

- 2 gratis antivirusprogrammer for Mac OS X Den 10 beste gratis antivirusprogramvarenUansett hvilken datamaskin du bruker, trenger du antivirusbeskyttelse. Her er de beste gratis antivirusverktøyene du kan bruke. Les mer

- 3 gratis brannmurer for Windows De tre beste gratis brannmurer for Windows Les mer

- 3 smarte tips for å holde PCen din sikker når du laster ned filer online 3 smarte tips for å holde PCen din sikker når du laster ned filer online Les mer

- 3 Verktøy for å prøvekjør antivirus- / spionprogrammet ditt 3 Verktøy for å teste Kjør AntiVirus / Spyware-programmet Les mer

- 4 elementer av datasikkerhet som antivirusprogrammer ikke beskytter 4 elementer av datasikkerhet som antivirusprogrammer ikke beskytter Les mer

- 7 essensielle sikkerhetsnedlastinger du MÅ ha installert 7 essensielle sikkerhetsnedlastinger du MÅ ha installert Les mer

- 7 Topp brannmurprogrammer du må ta hensyn til datamaskinens sikkerhet 7 Topp brannmurprogrammer du må vurdere for datamaskinens sikkerhetBrannmurer er avgjørende for moderne datasikkerhet. Her er de beste alternativene og hvilke som passer for deg. Les mer

- 10 Må nedlastede gratis sikkerhets- og PC-pleieprogrammer 10 mest nedlastede gratis sikkerhets- og PC-pleieprogrammer Les mer

- BitDefender Rescue CD fjerner virus når alt annet mislykkes BitDefender Rescue CD fjerner virus når alt annet mislykkes Les mer

- Administrer Windows-brannmuren bedre med Windows 7-brannmurkontroll Administrer Windows-brannmuren bedre med Windows 7-brannmurkontroll Les mer

- Offentlige datamaskiner gjort trygge - Sikkerhetsverktøy og tips Offentlige datamaskiner gjort trygge - Sikkerhetsverktøy og tips Les mer

Guide publisert: april 2011

Matthew Smith er en frilansskribent bosatt i Portland Oregon. Han skriver og redigerer også for Digital Trends.