Annonse

Ordet “virus” og dets tilknytning til datamaskiner ble påført av den amerikanske informatikeren Frederick Cohen som brukte det til å beskrive “et program som kan "infisere" andre programmer ved å endre dem til å inkludere en muligens utviklet kopi av seg selv”Langt tilbake i 1983. De kommer i alle smaker, fra problematiske ormer som sprer seg som en fyrbål til bakdørsinnganger forårsaket av trojanske hestehoppere.

Ordet “virus” og dets tilknytning til datamaskiner ble påført av den amerikanske informatikeren Frederick Cohen som brukte det til å beskrive “et program som kan "infisere" andre programmer ved å endre dem til å inkludere en muligens utviklet kopi av seg selv”Langt tilbake i 1983. De kommer i alle smaker, fra problematiske ormer som sprer seg som en fyrbål til bakdørsinnganger forårsaket av trojanske hestehoppere.

Gjennom årene har det vært noen veldig høyprofilerte virusvarsler Få øyeblikkelig varsler om nye datavirus og nettfiskemails Les mer , hvorav mange fanget main media-oppmerksomhet. I denne artikkelen skal jeg utforske historien til datavirus - 5 av de aller verste (beste?) Datavirusene som noensinne er blitt samlet og sluppet løs på nettet. Feilspray klar ...

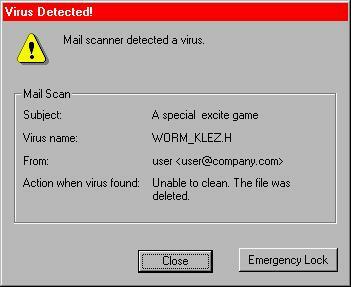

Oktober 2001: Klez

Før 2001 og Klez-viruset ble alle virus som spredte seg via e-post sendt fra den infiserte mottakers e-postadresse. Selv om dette fremdeles var enormt problematisk da nettet justerte seg etter ord som “trojan” og “orm”, skrudde Klez varmen opp et ekstra hakk.

Klez var faktisk det første viruset som kunne forfalsket e-postadresser, og erstattet adressen i "Fra" -feltet med alle andre det gledet seg. Dette gjorde det vanskelig å unngå deteksjon, og en gang til bruker ble smittet 3 Topp måter folk blir smittet av et e-postvirus Les mer infeksjonen ble raskt videreført via e-postadressebøker.

Distribuert i mange forskjellige smaker, inkludert en orm og trojansk hest, gjorde noen versjoner infiserte datamaskiner ubrukelige uten å installere Windows på nytt. Klez utnyttet en sårbarhet i Internet Explorer Trident-rendering agent (også brukt i Outlook og Outlook Explress) for å utslette dens ødeleggelser.

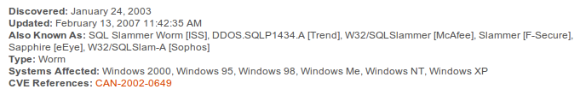

Januar 2003: SQL Slammer / Sapphire

SQL Slammer, også kjent som Sapphire, målrettet Microsofts databaseprogramvare for SQL Server og Desktop Engine, og startet nektet tilgang til tjenester Hvordan kan et DoS-angrep ta Twitter? [Teknologi forklart] Les mer (DDoS) angrep på forskjellige mål. I løpet av minutter etter å ha infisert den første serveren, begynte Slammer å doble antallet infiserte maskiner hvert par sekunder.

Effektene av dette viruset påvirket situasjoner i den virkelige verden. Bank of America ble utsatt for minibank, byen Seattle klarte ikke å ta 911 samtaler i en periode, og kunder som reiste via Continental Airlines opplevde problemer med billettering og innsjekking. Viruset anslås å ha forårsaket rundt 1 milliard dollar skader totalt.

Januar 2004: MyDoom

MyDoom begynte å vises i innbokser rundt om i verden i januar 2004 og ble snart den raskeste spredende ormen noensinne for å treffe nettet. E-postmeldinger som inneholder ormen ble ofte maskert som leveringsfeil, noe som fikk mange til å åpne og undersøke meldingen. Når den vedlagte filen var blitt kjørt, ville ormen sende seg til e-postadresser som ble funnet i den lokale adresseboken, og også lagt en kopi i KaZaAs delte mappe.

Mye som Klez, MyDoom kunne forfalsket e-post, men kom også med muligheten til å slå opp e-postadresser via websøk. På grunn av dette var en annen knock-on-effekt av viruset alvorlig belastning som ble lagt på tjenester som Yahoo og Google, noe som bremset nettsøk.

Ormen hadde to nyttelaster - den ene var en inngang på bakdøren, slik at en inntrenger kunne kontrollere den infiserte datamaskinen, og den andre var et DDoS-angrep på SCO-gruppen. Mange har stilt spørsmål ved hvor viruset kom fra, med mange rapporter som antyder Russland. MyDoom inneholdt teksten “andy; Jeg gjør bare jobben min, ikke noe personlig, beklager,”Som førte til at mange trodde at viruset var konstruert for en avgift, selv om dette ikke er avgjørende.

2004: Sasser & Netsky

Sasser og Netsky er en av de mest kjente utbruddene noensinne for å komme med nyhetene, ikke bare kjent for sine overraskende effektivitet, men også det faktum at de er sporet tilbake til en da 17 år gammel tysk tenåring som ble kalt Sven Jaschan. Sasser og Netsky er separate virus, og det var likheter i koden som opprinnelig koblet dem begge til samme individ.

Sasser-ormen spredte seg ikke via e-post, men i stedet ved å søke etter sårbare IP-adresser og deponere nyttelasten sin på den måten. Sasser utnyttet en bufferoverskridelse i Windows XP's Local Security Authority Subsystem Service (LSSASS) som var blitt oppdatert før ormen ble løslatt. Dette fikk noen til å tro at Microsofts fix var omvendt konstruert og dette førte til konstruksjonen av viruset.

Netsky spredte seg via e-post som mer konvensjonelle virus, og kom i mange forskjellige smaker med forskjellige resultater. Forfatteren av begge ble gitt opp av en venn når Microsoft ga ut en gave på $ 250.000 for informasjon om utbruddet. Han ble prøvd som mindreårig og fikk en 21 måneders suspendert dom (og en mengde jobbtilbud fra vaktselskaper, selvfølgelig).

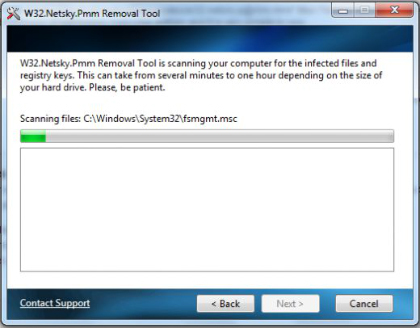

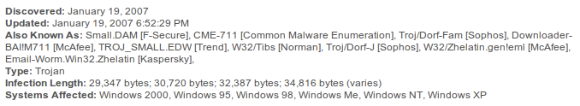

Januar 2007: Storm Worm (Peacomm / Nuwar)

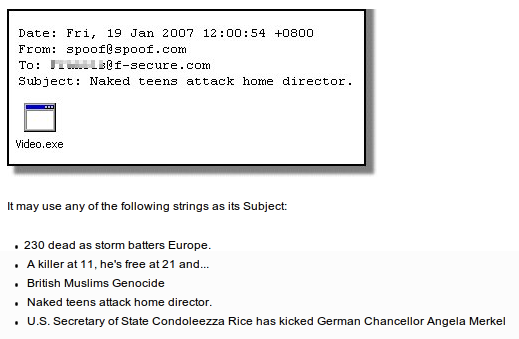

Opprinnelig distribuert i e-postmeldinger som inneholder emnet "230 døde som stormkaster Europa”, Er Storm Worm (som det ble kjent) en stygg trojansk hest som ytterligere vil infisere brukerens maskin med skadelig programvare når den først var aktiv. Mens "Storm Worm" er navnet som har satt seg fast, har viruset blitt sett maskerende bak andre nyhetsinspirerte emnelinjer.

E-postmeldinger infisert med ormen inneholdt et kjørbart vedlegg. Når det er kjørt, kan ytterligere malware bli installert, og den infiserte datamaskinen vil bli en del av et botnet - et nettverk av fjernkontrollerbare PC-er. I september 2007 ble det antatt det hvor som helst fra 1-10 millioner datamaskiner ble infisert og en del av Storm botnet, men på grunn av datamaskinene kommuniserer, er måling av størrelsen umulig uten tilgang til kontrollen server.

Mens Storm Worm ikke er vanskelig å oppdage eller fjerne nå, på det tidspunktet i hele datavirushistorien, var den spesielt spenstig på grunn av måten hver infeksjon utviklet seg på. På det høyeste spredte viruset seg utrolig, med en Postini-analytiker som bemerket at selskapet hadde oppdaget over 200 000 e-postmeldinger som inneholder koblinger til viruset i løpet av bare dager.

Konklusjon

Selv om sikkerheten ser ut til å være internettets første buzzword i dag, kan du likevel aldri være for forsiktig. De desidert viktigste trinnene du kan ta for å unngå fremtidig infeksjon er utfører alle systemoppdateringer i tide Den minimalistiske tilnærmingen til sikkerhetsverktøy på datamaskinen [Windows]For noen år siden, da Windows Vista var det valgte operativsystemet, valgte jeg å ikke bruke et antivirusprogram. I stedet stolte jeg på et par anti-spyware-løsninger, ruteren brannmur og gode gamle vanlige ... Les mer og selvfølgelig ved hjelp av en virusscanner Den 10 beste gratis antivirusprogramvarenUansett hvilken datamaskin du bruker, trenger du antivirusbeskyttelse. Her er de beste gratis antivirusverktøyene du kan bruke. Les mer .

Det har gått tider siden jeg har hatt et virus, hva med deg? Beklager hvis jeg savnet ditt “favoritt” virus - fyll oss på detaljene i kommentarfeltet nedenfor.

Bildekreditt: Shutterstock

Tim er en frilansskribent som bor i Melbourne, Australia. Du kan følge ham på Twitter.