Annonse

Ransomware er litt som sand. Det blir overalt, og gjør smørbrødene dine knasende. OK, kanskje ikke det siste. Men ransomware er inngripende, og kan kryptere mer enn du tror. Å ha ødelagt dine personlige filer er smertefullt uten at ransomware angriper sikkerhetskopiene dine.

Det er flere ransomware-varianter som ikke bare angriper den viktigste harddisken din, men alle andre systemstasjoner. Skystasjoner blir heller ikke fjernet fra skytelinjen. Tiden er inne - du må vurdere nøyaktig hvordan du tar sikkerhetskopi av filene dine, samt hvor disse sikkerhetskopiene oppbevares.

Ransomware Treff overalt

Vi vet at et ransomware-angrep kan være ødeleggende. Ransomware er en spesiell plage på grunn av filene den er målrettet mot: bilder, musikk, filmer og dokumenter av alle typer, bare for å nevne noen. Harddisken din som er fylt med personlige filer, arbeids- og forretningsfiler, er et primært mål for kryptering. Når den er kryptert, vil du møte på en løsepenger som krever betaling - vanligvis i nesten ikke-sporbar Bitcoin - for sikker utgivelse av filene dine.

Og selv da er det ingen garanti for at du vil motta krypteringsnøkkelen eller et dekrypteringsverktøy.

CryptoLocker

De CryptoLocker ransomware er en slik variant CryptoLocker er det morsomste skadevare noensinne, og her er hva du kan gjøreCryptoLocker er en type skadelig programvare som gjør datamaskinen din helt ubrukelig ved å kryptere alle filene dine. Deretter krever det monetær betaling før tilgang til datamaskinen din returneres. Les mer som krypterer mer enn bare din lokale harddisk. Det dukket opp første gang i 2013, forplantet via infiserte e-postvedlegg. Når CryptoLocker er installert på et system, skanner den den lokale harddisken etter en spesifikk liste over filendelser. Videre skanner den etter eventuelle tilkoblede stasjoner, det være seg en USB- eller nettverksstasjon.

En nettverksstasjon med lese- / skrivetilgang blir kryptert på samme måte som en lokal harddisk. Det gir en utfordring for virksomheter der ansatte får tilgang til delte nettverksmapper.

Heldigvis, sikkerhetsforskere frigjort en kopi CryptoLocker er død: Slik kan du få filene tilbake! Les mer av CryptLocker offerdatabasen, komplett med hver enkelt krypteringsnøkkel. De opprettet Decrypt CryptoLocker-portalen til hjelpe ofre med å dekryptere filene Beat svindlere med disse Ransomware dekrypteringsverktøyeneHvis du har blitt infisert av ransomware, vil disse gratis dekrypteringsverktøyene hjelpe deg å låse opp og gjenopprette tapte filer. Ikke vent enda et minutt! Les mer .

Men ved deres egen innrømmelse, de "Hadde i utgangspunktet flaks," sveiper offerdatabasen under den globale nedturen av det enorme Gameover Zeus botnet 3 Viktige sikkerhetsvilkår du trenger å forståForvirret av kryptering? Forvirret av OAuth, eller forstenet av Ransomware? La oss pusse opp noen av de mest brukte sikkerhetsbetingelsene, og nøyaktig hva de betyr. Les mer .

Evolusjon: CryptoFortress

CryptoLocker dukket opp og hevdet over 500 000 ofre. I følge Dell SecureWorks 'Keith Jarvis, CryptoLocker kan ha utpresset så mye som 30 millioner dollar i løpet av de første 100 dagene av operasjonen (150 millioner dollar hvis alle 500 000 ofre betalte sine løsepenger på $ 300). Imidlertid var CryptoLocker fjerning ikke begynnelsen på slutten for kartlegging av ransomware for nettverksdriver.

CRYPTOFORTRESS krypterer bruker 2048bit RSA-AES-kryptering. Denne typen kryptering vil ta en datamaskin på 6,4 kvadrillion år å dekryptere.

- CyberShiftTech (@CyberShiftTech) 25. mai 2016

CryptoFortress ble oppdaget i 2015 av respektert sikkerhetsforsker Kafeine. Det har utseendet og tilnærmingen til TorrentLocker TorrentLocker er en ny Ransomware Down Under. Og det er ondt. Les mer , men en avgjørende fremgang: den kan kryptere ikke-tilknyttede nettverksstasjoner.

Normalt henter ransomware en liste over tilordnede nettverksstasjoner, f.eks. C:, D:, E:, og så videre. Den skanner deretter stasjonene, sammenligner filtypene, og krypterer deretter de som samsvarer. I tillegg oppregner CryptoFortress alle SMB-andeler (Open Network Server Message Block) - og krypterer alt som finnes.

Og så kom Locky

Locky er en annen ransomware-variant Din nye sikkerhetstrussel for 2016: JavaScript RansomwareLocky ransomware har bekymret sikkerhetsforskere, men siden den korte forsvinningen og returneringen som en kryssplattform JavaScript-ransomware-trussel, har ting endret seg. Men hva kan du gjøre for å beseire Locky ransomware? Les mer , beryktet for å endre hver filtype til .locky, samt målrette lommebok.dat - Bitcoin lommebøker. Locky retter seg også mot lokale filer og filer på ikke-kartlagte nettverksandeler, og fullstendig krypterer navn på filer i prosessen. Denne krypteringen gjør gjenopprettingsprosessen til et vanskeligere forslag.

Per dags dato har Locky ingen dekrypter tilgjengelig.

Ransomware i skyen

Ransomware har overgått den lokale fysiske og nettbaserte fysiske lagringen og har gått over i skyen. Dette gir en betydelig sak. Skylagring blir regelmessig utpekt som et av de sikreste alternativene for sikkerhetskopiering. Å holde dataene sikkerhetskopiert, borte fra lokale og umiddelbare nettverksandeler, bør gi isolasjon. Dessverre har visse ransomware-varianter fjernet den sikkerheten.

RightScale State of the Cloud rapportere fant 82 prosent av foretakene bruker multi-sky strategier. EN videre studier (Slideshare ebook) av Intuit fant at 78 prosent av små bedrifter vil være helt i skyen innen 2020. Den drastiske migrasjonen av store og små bedrifter gjør at skytjeneste skaper et godt definert mål for ransomware-leverandører.

Ransom_Cerber.cad

Ondsinnede skuespillere vil finne en vei inn. Sosialteknikk og phishing-e-post er de viktigste verktøyene, og de kan brukes til å unngå solid sikkerhetskontroll. Trend Micro-sikkerhetsforskere fant en spesifikk ransomware-variant ved navn RANSOM_CERBER.CAD. Den brukes til å målrette hjemmebrukere og forretningsbrukere av Microsoft 365, skyen og produktivitetsplattformen.

Cerber-varianten er i stand til å "kryptere 442 filtyper ved hjelp av en kombinasjon av AES-265 og RSA, endre maskinens internet Explorer Zone Innstillinger, slette skyggekopier, deaktiver Windows Startup Repair og avslutte prosesser ”inkludert Outlook, The Bat!, Thunderbird og Microsoft Ord.

Videre, og dette er oppførsel utstilt av andre ransomware-varianter, spør Cerber spørsmålet om det berørte systemets geolokalisering. Hvis vertssystemet er medlem av Commonwealth of Independent States (tidligere Sovjetunionen som Russland, Moldova og Hviterussland), vil ransomware avslutte seg selv.

Skyen som smitteverktøy

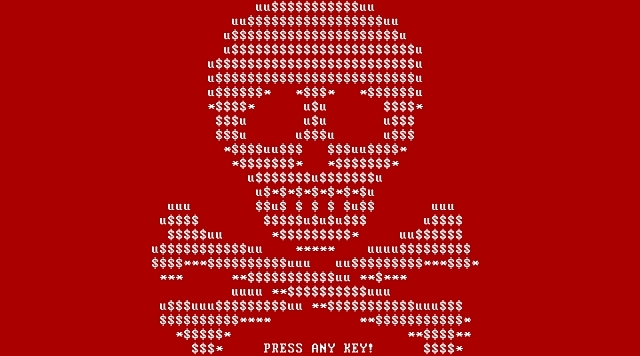

Petya ransomware dukket opp først i 2016. Det var bemerkelsesverdig for flere ting. For det første kan Petya kryptere en PCs hele Master Boot Record (MBR), noe som får systemet til å krasje til en blå skjerm. Dette gjør hele systemet i det vesentlig ubrukelig. Ved omstart vises Petya løsepenge-seddel i stedet, viser en hodeskalle og krever betaling i Bitcoin.

For det andre ble Petya spredt til noen systemer gjennom en infisert fil som er vert på Dropbox, og stilte som CV. Koblingen er forkledd som søkerens detaljer, mens den faktisk lenker til en selvutpakkende kjørbar som installerer ransomware.

På en tur med en tur, en uidentifisert programmerer klarte å knekke Petya ransomware Vil Petya Ransomware Crack bringe filene dine tilbake?En ny ransomware-variant, Petya, er blitt knust av et irriterende offer. Dette er en sjanse til å komme over på nettkriminelle, da vi viser deg hvordan du kan låse opp løsepengene dine. Les mer kryptering. Sprekken er i stand til å avsløre krypteringsnøkkelen som er nødvendig for å låse opp MBR-en og frigjøre bildefilene.

Å bruke en skytjeneste for å spre ransomware er forståelig. Brukere har blitt oppfordret til å bruke skylagringsløsninger for å sikkerhetskopiere data fordi det gir et ekstra lag med sikkerhet. Sikkerhet er sentralt for suksessen til skytjenester. Denne troen kan nå utnyttes grusomt, med folks tro på skyens sikkerhet mot dem.

Ransomware blir overalt

Skylagring, kartlagte og ikke kartlagte nettverksstasjoner og lokale filer forblir sårbare for ransomware. Dette er ikke nytt. Imidlertid øker ondsinnede aktører som aktivt målretter mot sikkerhetskopierte filer bekymringsnivået. Det betyr igjen at det må tas ekstra forholdsregler.

Holde en egen, offline sikkerhetskopi Beskytt dataene dine mot Ransomware med disse 5 trinneneRansomware er skummelt, og hvis det skjer med deg, kan det få deg til å føle deg hjelpeløs og beseiret. Det er derfor du trenger å ta disse forhåndsdrivende skritt, slik at du ikke blir fanget. Les mer av viktige filer er nå viktig for både hjemmebrukere og forretningsbrukere. Gjør det nå - det kan være handlingen som hjelper deg å gjenopprette vitalitetene dine etter en uventet ransomware-infeksjon, fra en like uventet kilde.

Har du fått skylagring infiltrert av ransomware? Hva gjorde du? Hva er din foretrukne sikkerhetskopiløsning? Del sikkerhetstips for skylagring med leserne våre nedenfor!

Bildekreditter: iJeab / Shutterstock

Gavin er seniorforfatter for MUO. Han er også redaktør og SEO manager for MakeUseOfs kryptofokuserte søsterside, Blocks Decoded. Han har en BA (Hons) samtidsskriving med digital kunstpraksis plyndret fra åsene i Devon, i tillegg til over et tiår med profesjonell skrivingerfaring. Han liker store mengder te.