Annonse

Sjansen er stor for at du er kjent med ordet kryptering. Du har sikkert hørt om hvor viktig det er, samt hvor viktig det er for å holde så mye av våre hyper-nettverkede liv trygge.

Bruk WhatsApp? Du bruker kryptering. Logg inn på nettbank? Samme igjen. Må du be barista om en Wi-Fi-kode? Det er fordi du kobler til et nettverk ved hjelp av kryptering - passordet er nøkkelen.

Men selv om vi bruker kryptering i våre daglige liv, er mye terminologi fortsatt mystisk. Her er en liste over åtte viktige krypteringsuttrykk du trenger å forstå.

1. klartekst

La oss starte med det mest grunnleggende uttrykket å vite, som er enkelt, men like viktig som de andre: klartekst er en lesbar, vanlig melding som alle kan lese.

2. Kryptogram

Kryptogram er resultatet av krypteringsprosessen. Den krypterte ren tekst vises som tilsynelatende tilfeldige strenger av tegn, og gjør dem ubrukelige. En chiffer er en annen måte å henvise til krypteringsalgoritmen som transformerer ren tekst, derav begrepet chiffertext.

3. kryptering

kryptering er prosessen med å bruke en matematisk funksjon på en fil som gjør innholdet uleselig og utilgjengelig - med mindre du har dekrypteringsnøkkelen.

La oss for eksempel si at du har Microsoft Word-dokument. Du bruker et passord ved å bruke Microsoft Office sin innebygde krypteringsfunksjon. Filen er nå uleselig og utilgjengelig for noen uten passord. Du kan til og med krypter hele harddisken for sikkerhet.

dekryptering

Hvis kryptering låser filen, reverserer dekryptering prosessen og slår chiffertekst tilbake til ren tekst. dekryptering krever to elementer: riktig passord og den tilhørende dekrypteringsalgoritmen.

4. Keys

Krypteringsprosessen krever a kryptografisk nøkkel som forteller algoritmen hvordan du transformerer ren tekst til chiffertekst. Kerckhoffs prinsipp uttaler at "bare hemmeligholdelse av nøkkelen gir sikkerhet," mens Shannons maksimale fortsetter "fienden kjenner systemet."

Disse to utsagnene påvirker krypteringens rolle, og nøklene i det.

Det er ekstremt vanskelig å holde detaljene i en hel krypteringsalgoritme hemmelig; Det er enklere å holde en mye mindre nøkkelhemmelighet. Nøkkelen låser og låser opp algoritmen, slik at krypterings- eller dekrypteringsprosessen kan fungere.

Er en nøkkel et passord?

Nei. Vel, i alle fall ikke helt. Opprettelse av nøkkel er et resultat av bruk av en algoritme, mens et passord vanligvis er et brukervalg. Forvirringen oppstår fordi vi sjelden spesifikt samhandler med en kryptografisk nøkkel, mens passord er en del av dagliglivet.

Passord er til tider en del av den viktige opprettelsesprosessen. En bruker skriver inn sitt supersterke passord ved å bruke alle slags tegn og symboler, og algoritmen genererer en nøkkel ved å bruke inndataene.

5. hash

Så når et nettsted krypterer passordet ditt, bruker det en krypteringsalgoritme for å konvertere klartekstpassordet til en hasj. EN hash er forskjellig fra kryptering ved at når dataene er hashet, kan de ikke fjernes. Eller rettere sagt, det er ekstremt vanskelig.

Hashing er veldig nyttig når du trenger å bekrefte autentisiteten til noe, men ikke få den lest tilbake. I dette tilbyr passord hashing en viss beskyttelse mot brute-force angrep (der angriperen prøver alle mulige passordkombinasjoner).

Du har kanskje til og med hørt om noen av de vanlige hashing-algoritmene, for eksempel MD5, SHA, SHA-1 og SHA-2. Noen er sterkere enn andre, mens andre, som MD5, er direkte sårbare. For eksempel hvis du drar til nettstedet MD5 Online, vil du merke at de har 123 255 542 224 ord i MD5-hashdatabasen. Gå foran, prøv det.

- Å velge MD5 Krypter fra toppmenyen.

- Skriv inn passordet ditt, trykk Krypter, og se MD5-hash.

- Velg hasj, trykk Ctrl + C for å kopiere hasjen, og velg MD5 Dekrypter fra toppmenyen.

- Velg boksen og trykk Ctrl + V for å lime inn hasjen, fullfør CAPTCHA og trykk dekryptere.

Som du ser betyr ikke et hashet passord automatisk at det er sikkert (avhengig av passordet du valgte, selvfølgelig). Men det er flere krypteringsfunksjoner som øker sikkerheten.

6. Salt

Når passord er en del av opprettelsen av nøkkel, krever krypteringsprosessen ytterligere sikkerhetstrinn. Et av disse trinnene er salting passordene. På et grunnleggende nivå legger et salt tilfeldige data til en enveis hasjfunksjon. La oss undersøke hva det betyr å bruke et eksempel.

Det er to brukere med nøyaktig samme passord: hunter2.

Vi løper hunter2 gjennom en SHA256-hasjgenerator og motta f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7.

Noen hacks passorddatabasen, og de sjekker denne hasjen. hver konto med tilsvarende hash er umiddelbart sårbar.

Denne gangen bruker vi et individuelt salt, og legger til en tilfeldig dataverdi til hvert brukerpassord:

- Salteksempel nr. 1: jeger2 + pølse: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Salteksempel nr. 2: jeger2 + bacon: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Sammenlign raskt hasjene for de samme passordene med og uten (ekstremt grunnleggende) salt:

- Uten salt: f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

- Salteksempel nr. 1: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Salteksempel nr. 2: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Du ser at tilsetningen av saltet randomiserer hashverdien tilstrekkelig til at passordet ditt forblir (nesten) helt trygt under et brudd. Og enda bedre, passordet lenker fortsatt til brukernavnet ditt, så det er ingen databaser forvirring når du logger deg på nettstedet eller tjenesten.

7. Symmetriske og asymmetriske algoritmer

I moderne databehandling er det to primære krypteringsalgoritmetyper: symmetrisk og asymmetrisk. De krypterer data, men fungerer på en litt annen måte.

- Symmetrisk algoritme: Bruk samme tast for både kryptering og dekryptering. Begge parter må bli enige om algoritmens nøkkel før kommunikasjonen begynner.

- Asymmetrisk algoritme: Bruk to forskjellige nøkler: en offentlig nøkkel og en privat nøkkel. Dette muliggjør sikker kryptering mens du kommuniserer uten tidligere å etablere en gjensidig algoritme. Dette er også kjent som offentlig nøkkel kryptologi (se følgende avsnitt).

Det overveldende flertallet av online-tjenester vi bruker i vårt daglige liv, implementerer en form for offentlig nøkkelkryptologi.

8. Offentlige og private nøkler

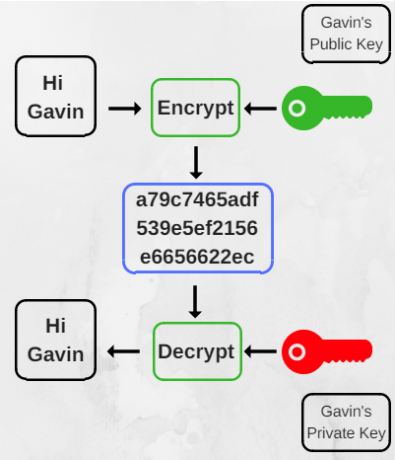

Nå forstår vi mer om funksjonen til nøkler i krypteringsprosessen, vi kan se på offentlige og private nøkler.

En asymmetrisk algoritme bruker to nøkler: a offentlig nøkkel og privat nøkkel. Den offentlige nøkkelen kan sendes til andre mennesker, mens den private nøkkelen bare er kjent av eieren. Hva er hensikten med dette?

Vel, alle med den tiltenkte mottakers offentlige nøkkel kan kryptere en privat melding for dem, mens mottakeren kan bare lese innholdet i meldingen forutsatt at de har tilgang til den sammenkoblede private nøkkel. Sjekk ut bildet nedenfor for mer klarhet.

Offentlige og private nøkler spiller også en vesentlig rolle i digitale signaturer, der en avsender kan signere meldingen sin med sin private krypteringsnøkkel. De som har den offentlige nøkkelen, kan da bekrefte meldingen, med visshet om at den opprinnelige meldingen kom fra avsenderens private nøkkel.

EN nøkkelpar er den matematiske koblede offentlige og private nøkkelen generert av en krypteringsalgoritme.

9. HTTPS

HTTPS (HTTP Secure) er en nå implementert sikkerhetsoppgradering for HTTP-applikasjonsprotokollen som er et grunnlag av internett slik vi kjenner det. Når du bruker en HTTPS-tilkobling, blir dine data kryptert ved bruk av Transport Layer Security (TLS), og beskytter dataene dine under transport.

HTTPS genererer langsiktige private og offentlige nøkler som igjen brukes til å opprette en kortsiktig øktnøkkel. Øktnøkkelen er en symmetrisk nøkkel til engang som tilkoblingen ødelegger når du forlater HTTPS-nettstedet (lukker forbindelsen og avslutter krypteringen). Når du besøker nettstedet, vil du imidlertid motta en ny øktnøkkel for engangsbruk for å sikre kommunikasjonen.

Et nettsted må overholde HTTPS for å tilby brukerne full sikkerhet. Faktisk var 2018 det første året flertallet av nettsteder begynte å tilby HTTPS-tilkoblinger over standard HTTP.

10. End-to-End Encryption

Et av de største krypterings-buzzwords er det for ende-til-ende-kryptering. Sosialmeldingsplattformtjeneste WhatsApp begynte å tilby sine brukere end-to-end-kryptering (E2EE) i 2016, og sørget for at meldingene deres er private til enhver tid.

I forbindelse med en meldingstjeneste betyr EE2E at når du trykker på sendeknappen, blir krypteringen på plass til mottakeren mottar meldingene. Hva skjer her? Vel, dette betyr at den private nøkkelen som brukes til å kode og dekode meldingene dine aldri forlater enheten din, og på sin side sørger for at ingen andre enn deg kan sende meldinger ved å bruke moniker.

WhatsApp er ikke den første, eller til og med den eneste meldingstjeneste for å tilby kryptering fra ende til annen 4 Slick WhatsApp-alternativer som beskytter personvernet dittFacebook kjøpte WhatsApp. Nå som vi er over sjokket av den nyheten, er du bekymret for personvernet ditt? Les mer . Det flyttet imidlertid ideen om mobilmeldingskryptering videre inn i mainstream - mye til uren fra myldre offentlige etater rundt om i verden.

Kryptering til slutten

Dessverre er det mange av regjeringer og andre organisasjoner som virkelig ikke liker kryptering Hvorfor vi aldri skal la regjeringen bryte krypteringÅ leve med terrorisme betyr at vi står overfor regelmessige oppfordringer til en virkelig latterlig forestilling: opprett regjerings tilgjengelig krypteringsdører. Men det er ikke praktisk. Her er grunnen til at kryptering er viktig for hverdagen. Les mer . De hater det av de samme grunnene som vi synes det er fantastisk - det holder kommunikasjonen din privat og hjelper ikke internett med å fungere.

Uten det ville internett blitt et ekstremt farlig sted. Du vil absolutt ikke fullføre nettbanken din, kjøpe nye tøfler fra Amazon eller fortelle legen din om hva som er galt med deg.

På overflaten virker kryptering skremmende. Jeg vil ikke lyve; den matematiske grunnlaget for kryptering er til tider komplisert. Men du kan fremdeles sette pris på kryptering uten tallene, og det alene er virkelig nyttig.

Gavin er seniorforfatter for MUO. Han er også redaktør og SEO manager for MakeUseOfs kryptofokuserte søsterside, Blocks Decoded. Han har en BA (Hons) samtidsskriving med digital kunstpraksis plyndret fra åsene i Devon, i tillegg til over et tiår med profesjonell skrivingerfaring. Han liker store mengder te.