Annonse

Ransomware er en vanlig plage. En ransomware-infeksjon tar datamaskinen din som gisler og krever betaling for utgivelse. I noen tilfeller sikrer ikke en betaling filene dine. Personlige bilder, musikk, filmer, arbeid og mer blir ødelagt. Ransomware-infeksjonsraten fortsetter å øke - dessverre, Vi har fremdeles ikke nådd toppen Ransomware-as-a-Service vil bringe kaos til alleRansomware beveger seg fra sine røtter som verktøyet for kriminelle og malefaktorer til en bekymringsfull tjenesteindustri, der alle kan abonnere på en ransomware-tjeneste og målrette brukere som deg og meg. Les mer - og kompleksiteten er økende.

Det har vært bemerkelsesverdige unntak fra denne regelen. I noen tilfeller sikkerhet forskere har knekt ransomware-krypteringen Slå svindlere med disse Ransomware-dekrypteringsverktøyeneHvis du har blitt infisert av ransomware, vil disse gratis dekrypteringsverktøyene hjelpe deg å låse opp og gjenopprette tapte filer. Ikke vent enda et minutt! Les mer , slik at de kan

lage et ettertraktet dekrypteringsverktøy 5 nettsteder og apper for å slå Ransomware og beskytte deg selvHar du møtt et ransomware-angrep så langt, hvor noen av filene dine ikke lenger er tilgjengelige? Her er noen av verktøyene du kan bruke for å forhindre eller løse disse problemene. Les mer . Disse hendelsene er sjeldne, og ankommer vanligvis når et ondsinnet botnett tas ned. Imidlertid er ikke all ransomware så kompleks som vi tror.Anatomy of an attack

I motsetning til noen vanlige malware-varianter, prøver ransomware å være skjult så lenge som mulig. Dette er for å gi deg tid til å kryptere dine personlige filer. Ransomware er designet for å holde den maksimale mengden systemressurser tilgjengelig for brukeren, for ikke å heve alarmen. Derfor er den første indikasjonen på en ransomware-infeksjon for mange brukere en melding etter kryptering som forklarer hva som har skjedd.

Sammenlignet med annen skadelig programvare Virus, spyware, malware, etc. Forklaret: Forstå trusler på nettetNår du begynner å tenke på alle tingene som kan gå galt når du surfer på Internett, begynner nettet å se ut som et ganske skummelt sted. Les mer , er ransomwares infeksjonsprosess ganske forutsigbar. Brukeren vil laste ned en infisert fil: denne inneholder nyttelasten til ransomware. Når den infiserte filen kjøres, ser det ikke ut til at noe skje umiddelbart (avhengig av infeksjonstype). Brukeren er ikke klar over at ransomware begynner å kryptere sine personlige filer.

I tillegg til dette har et ransomware-angrep flere andre adskilte atferdsmønstre:

- Distink ransomware-note.

- Bakgrunnen for dataoverføring mellom verts- og kontrollservere.

- Entropien til filer endres.

File Entropy

Filantropi kan brukes til å identifisere filer som er kryptert med ransomware. Skriver for Internet Storm Center, Rob VandenBrink kort skissert fil entropi og ransomware:

I IT-bransjen refererer en fils entropi til et spesifikt mål på tilfeldighet kalt "Shannon Entropy", oppkalt etter Claude Shannon. Denne verdien er egentlig et mål på forutsigbarheten til et hvilket som helst spesifikt tegn i filen, basert på foregående tegn (detaljer og matematikk her). Med andre ord, det er et mål på "tilfeldigheten" av dataene i en fil - målt i en skala fra 1 til 8, der typiske tekstfiler vil ha en lav verdi, og krypterte eller komprimerte filer vil ha en høy måle.

Jeg vil foreslå å lese den opprinnelige artikkelen, fordi den er veldig interessant.

Du kan ikke løse ransomware med en fancy entropyalgoritme som finnes i Google ;-) Problemet er litt mer sammensatt enn det.

- Mach-monsteret (@osxreverser) 20. april 2016

Er det forskjellig fra “vanlig” malware?

Ransomware og malware deler et felles mål: forbli skjult. Brukeren har en sjanse for å bekjempe infeksjonen hvis den blir oppdaget før lenge. Det magiske ordet er "kryptering." Ransomware tar sin plass i beryktet for sin bruk av kryptering, mens kryptering har blitt brukt i malware i veldig lang tid.

Kryptering hjelper skadelig programvare til å passere under radaren til antivirusprogrammer ved å forvirre signaturdeteksjonen. I stedet for å se en gjenkjennelig streng med karakterer som vil varsle en forsvarsbarriere, glir infeksjonen forbi, ubemerket. Selv om antivirus-suitene blir mer flinke til å legge merke til disse strengene - ofte kjent som hashes - det er trivielt for mange malware-utviklere å jobbe rundt.

Vanlige obfuskasjonsmetoder

Her er noen flere vanlige metoder for obfuskasjon:

- Gjenkjenning - Mange malware-varianter kan oppdage om de blir brukt i et virtualisert miljø. Dette gjør at malware kan unndra seg oppmerksomhet fra sikkerhetsforskere ved ganske enkelt å nekte å henrette eller pakke ut. Dette stopper i sin tur opprettelsen av en oppdatert sikkerhetssignatur.

- timing - De beste antivirus-suitene er konstant våken, og ser etter en ny trussel. Dessverre kan ikke generelle antivirusprogrammer beskytte alle aspekter av systemet ditt til enhver tid. Noen malware vil for eksempel bare distribuere etter en systemstart, unnslippe (og sannsynligvis deaktivere i prosessen) antivirusoperasjoner.

- Kommunikasjon - Malware vil ringe hjem til sin kommando- og kontrollserver (C&C) -server for instruksjoner. Dette stemmer ikke med all skadelig programvare. Når de gjør det, kan imidlertid et antivirusprogram oppdage spesifikke IP-adresser som er kjent for å være vert for C & C-servere, og forsøke å forhindre kommunikasjon. I dette tilfellet roterer utviklere av malware ganske enkelt C & C-serveradressen og unngår deteksjon.

- Falske operasjoner - Et smart utformet falske program er kanskje en av de vanligste varslene om en malware-infeksjon. Uovertrufne brukere antar at dette er en vanlig del av operativsystemet deres (vanligvis Windows) og følger instruksjonene på skjermen. Disse er spesielt farlige for ufaglærte PC-brukere, og kan fungere som en vennlig front-end, og kan gi en rekke skadelige enheter tilgang til et system.

Denne listen er ikke uttømmende. Imidlertid dekker det noen av de vanligste metodene som malware bruker for å forbli skjult på din PC.

Er Ransomware enkelt?

Enkelt er kanskje feil ord. Ransomware er forskjellig. En løseprogramvariant bruker kryptering mer omfattende enn dens kolleger, så vel som på en annen måte. De handlinger av en ransomware-infeksjon er det som gjør det bemerkelsesverdig, i tillegg til å skape en aura: ransomware er noe å frykte.

Når #ransomware vil skalere og treffe #IoT og #Bitcoin, vil det være for sent å fragmentere ALLE IT-dataene dine. Gjør det nå. #Hack

- Maxime Kozminski (@MaxKozminski) 20. februar 2017

Ransomware bruker noe nye funksjoner, for eksempel:

- Kryptering av store mengder filer.

- Slette skyggekopier som vanligvis tillater brukere å gjenopprette fra sikkerhetskopi.

- Opprette og lagre krypteringsnøkler på eksterne C & C-servere.

- Krev en løsepenger, vanligvis i umulig Bitcoin.

Mens den tradisjonelle skadelige programvaren "bare" stjeler brukeropplysningene og passordene dine, påvirker ransomware deg direkte og forstyrrer de umiddelbare databehandlingsmiljøene. Dessuten er etterspillet veldig visuelt.

Ransomware Tactics: Master File Table

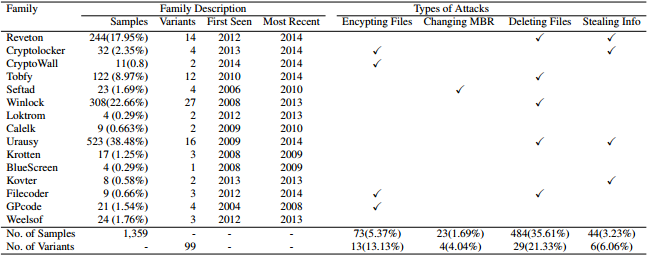

Ransomwares “Wow!” faktor kommer sikkert fra bruken av kryptering. Men er raffinementen alt det virker? Engin Kirda, medstifter og sjefsarkitekt på Lastline Labs, tror ikke. Han og teamet hans (ved å bruke forskning utført av Amin Kharraz, en av Kirdas doktorgradsstudenter) fullførte en enorm ransomware-studie, og analyserte 1359 prøver fra 15 ransomware-familier. Analysen deres undersøkte mekanismer for sletting, og fant noen interessante resultater.

Hva er slettingsmekanismene? Rundt 36 prosent av de fem vanligste ransomware-familiene i datasettet var å slette filer. Hvis du ikke betalte opp, ble filene faktisk slettet. Det meste av slettingen var faktisk ganske grei.

Hvordan vil en profesjonell person gjøre dette? De ville faktisk ha som mål å tørke av disken slik at det er vanskelig å gjenopprette dataene. Du ville skrevet over disken, vil du tørke den filen av disken. Men de fleste av dem var selvfølgelig late, og de jobbet direkte med Master File Table-oppføringene og markerte ting som slettet, men dataene ble fortsatt liggende på disken.

Deretter kunne de slettede dataene bli hentet, og i mange tilfeller fullstendig gjenopprettet.

Ransomware Tactics: Desktop Environment

En annen klassisk ransomware-oppførsel er å låse skrivebordet. Denne typen angrep er til stede i mer grunnleggende varianter. I stedet for å faktisk gå videre med kryptering og sletting av filer, låser ransomware skrivebordet og tvinger brukeren fra maskinen. Flertallet av brukerne mener at filene deres er borte (enten kryptert eller fullstendig slettet) og ganske enkelt ikke kan gjenopprettes.

Ransomware-taktikk: Tvangsmeldinger

Ransomware-infeksjoner viser notorisk løsepenger. Det krever vanligvis betaling fra brukeren for sikker retur av filene sine. I tillegg til dette sender utviklere av ransomware brukere brukere til bestemte websider mens de deaktiverer visse systemfunksjoner - slik at de ikke kan kvitte seg med siden / bildet. Dette ligner på et låst skrivebordsmiljø. Det betyr ikke automatisk at brukerens filer er kryptert eller slettet.

Tenk før du betaler

En ransomware-infeksjon kan være ødeleggende. Dette er utvilsomt. Hvis du blir rammet med ransomware, betyr det ikke automatisk at dataene dine er borte for alltid. Ransomware-utviklere er ikke alle fantastiske programmerere. Hvis det er en enkel vei til umiddelbar økonomisk gevinst, vil den bli tatt. Dette med den sikre kunnskap at noen brukere vil betale opp 5 grunner til at du ikke bør betale svindlere fra RansomwareRansomware er skummelt, og du vil ikke bli rammet av det - men selv om du gjør det, er det tvingende grunner til at du IKKE skal betale nevnte løsepenger! Les mer på grunn av den umiddelbare og direkte trusselen. Det er helt forståelig.

De beste metodene for å redusere programvare for ransomware gjenstår: sikkerhetskopiere filene dine jevnlig til en ikke-nettverksstasjon, behold antivirus suite- og internettlesere oppdatert, se opp for phishing-e-post og være fornuftige med å laste ned filer fra internett.

Bildekreditt: andras_csontos via Shutterstock.com

Gavin er seniorforfatter for MUO. Han er også redaktør og SEO manager for MakeUseOfs kryptofokuserte søsterside, Blocks Decoded. Han har en BA (Hons) samtidsskriving med digital kunstpraksis piller fra åsene i Devon, i tillegg til over et tiår med profesjonell skrivingerfaring. Han liker store mengder te.